Новый ботнет Интернета вещей (IoT) называется кимвольф Вирус распространился на более чем 2 миллиона устройств, заставляя зараженные системы участвовать в массовых распределенных атаках типа «отказ в обслуживании» (DDoS) и ретранслировать другой вредоносный и оскорбительный интернет-трафик. Способность KimWolf сканировать локальную сеть взломанных систем с целью заражения других устройств Интернета вещей делает его серьезной угрозой для организаций, а новые исследования показывают, что KimWolf на удивление широко распространен в правительственных и корпоративных сетях.

Изображение: Shutterstock, @alzikon.

В последние месяцы 2025 года компания Kimwolf быстро развивалась, подделывая различные службы «резидентных прокси», передавая вредоносные команды на устройства в локальной сети этих конечных точек прокси. Резидентные прокси продаются как способ анонимизировать и локализовать веб-трафик в определенном регионе, и крупнейшие из этих сервисов позволяют клиентам направлять свою интернет-активность через устройства практически в любой стране или городе по всему миру.

Вредоносное ПО, которое превращает интернет-соединение в прокси-узел, часто незаметно связывается с различными мобильными приложениями и играми и обычно заставляет зараженное устройство ретранслировать вредоносный и оскорбительный трафик, включая мошенничество с рекламой, попытки захвата учетных записей и крупномасштабное извлечение контента.

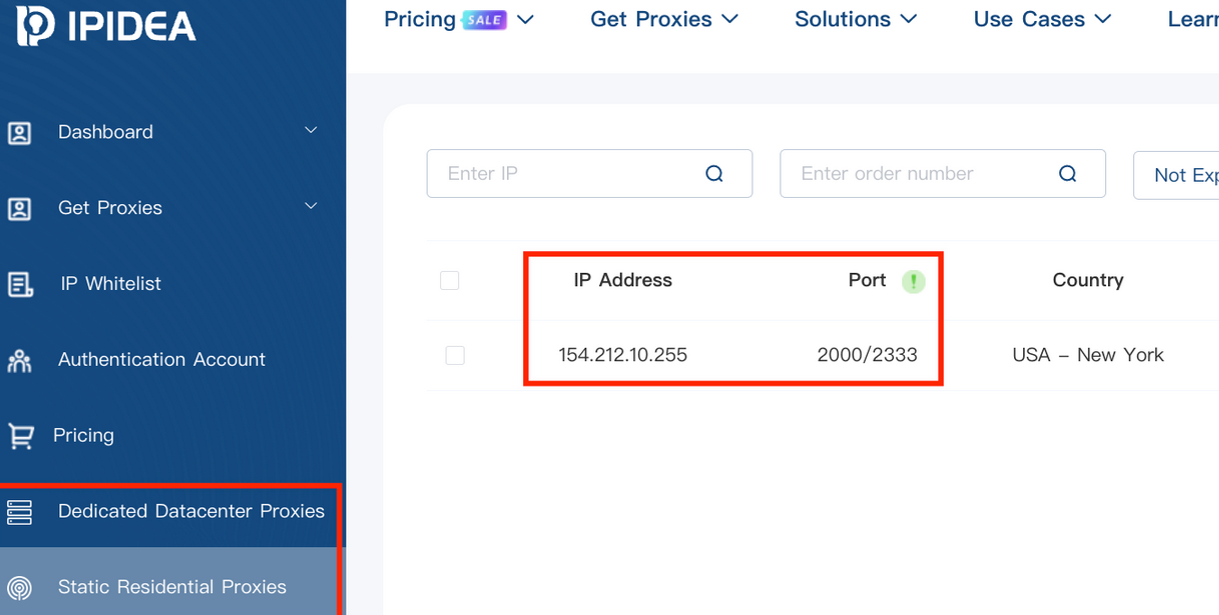

Kimwolf в первую очередь нацелен на прокси ИПИДЕАКитайский сервис, который предлагает в аренду миллионы конечных точек прокси-сервера в любую неделю. Операторы Kimwolf обнаружили, что они могут пересылать вредоносные команды во внутреннюю сеть конечной точки прокси-сервера IPIDEA, а затем программно сканировать и заражать другие уязвимые устройства в локальной сети каждой конечной точки.

Большинство систем, скомпрометированных в результате сканирования локальной сети KimWolf, представляли собой неофициальные приставки потокового вещания Android TV. Обычно это устройства проекта Android с открытым исходным кодом, а не устройства с ОС Android TV или устройства Android, сертифицированные Play Protect, и они обычно продаются как способ просмотра неограниченного (читай: пиратского) видеоконтента из популярных потоковых сервисов по подписке за единовременную плату.

Однако многие из этих ТВ-приставок поставляются потребителям с уже установленным программным обеспечением для домашнего прокси. Более того, в них нет никакой реальной безопасности или аутентификации: если вы можете напрямую общаться с ТВ-приставкой, вы также можете легко быть скомпрометированы вредоносным ПО.

Хотя IPIDEA и другие затронутые провайдеры прокси-серверов недавно предприняли шаги для предотвращения доступа таких угроз, как KimWolf, к их конечным точкам (как сообщается, с разной степенью успеха), вредоносное ПО KimWolf остается на миллионах зараженных устройств.

Скриншот прокси-сервиса IPIDEA.

Тесные связи Kimwolf с домашними прокси-сетями и скомпрометированными приставками Android TV могут свидетельствовать о том, что в корпоративных сетях мы обнаружим относительно небольшое количество заражений. Однако охранные фирмы инфоблоки Недавний анализ состояния трафика ваших клиентов. Почти 25 процентов из них запрашивали доменные имена, связанные с Kimwolf, с 1 октября 2025 года.Когда ботнет впервые подал признаки жизни.

Infoblox обнаружил, что затронутые клиенты были расположены по всему миру и в широком спектре отраслей: от образования и здравоохранения до правительства и финансов.

«Для ясности: это показывает, что примерно у 25% клиентов было хотя бы одно устройство, которое было конечной точкой в частном прокси-сервисе, на который нацелены операторы Kimwolf», — пояснил Infoblox. «Такое устройство, возможно, телефон или ноутбук, по сути, было использовано злоумышленником для проверки локальной сети на наличие уязвимых устройств. Запрос означает, что сканирование было выполнено, а не то, что новые устройства были скомпрометированы. Боковое перемещение не удастся, если уязвимые устройства не были найдены или разрешение DNS было заблокировано».

СинтиентСтартап, который отслеживает прокси-сервисы и первым раскрыл уникальные методы, используемые Кимволфом для распространения, 2 января обнаружил, что конечные точки прокси-серверов IPIDEA присутствуют в тревожных количествах в правительственных и академических учреждениях по всему миру. Компания Synthient заявила, что отследила по меньшей мере 33 000 затронутых интернет-адресов в университетах и колледжах и около 8 000 прокси-серверов IPIDEA в различных правительственных сетях США и иностранных государств.

По данным Synthient, 50 самых популярных доменных имен, которые ищут пользователи резидентного прокси-сервера IPIDEA.

На вебинаре 16 января эксперты сервисов прокси-трекинга Вдохновение Профилированные интернет-адреса, связанные с IPIDEA и 10 другими прокси-сервисами, которые считались уязвимыми для уловок Кимвольфа. Spur обнаружил резидентные прокси примерно в 300 государственных сетях, 318 коммунальных компаниях, 166 медицинских компаниях или больницах, а также 141 компании в банковской и финансовой сфере.

«Я видел 298 [government] Собственность и эксплуатация [networks]И их было много DoD [U.S. Department of Defense]«Это немного пугает, учитывая, что в Министерстве обороны есть IPIDEA и другие прокси-сервисы», — соучредитель Spur. Райли Килмер Сказал. «Я не знаю, как эти предприятия создают эти сети. Это вполне возможно». [infected devices] В зависимости от сети, даже если у вас есть локальный доступ, это не имеет большого значения. Однако об этом следует знать. Если устройство проникнет внутрь, оно получит доступ ко всему, к чему имеет доступ прокси».

Килмер сказал, что Кимвольф демонстрирует, как заражение резидентного прокси-сервера может вызвать большие проблемы для организаций, которые скрывают уязвимые устройства за своими брандмауэрами, отметив, что прокси-сервисы предлагают злоумышленникам потенциально простой способ проверить другие устройства в локальной сети целевой организации.

«Если ты знаешь, что у тебя есть [proxy] Инфекции, находящиеся в компании, можно выбрать [network] «Выход, а затем рост на местном уровне. Если вы знаете, с чего начать или где искать, теперь у вас есть точка опоры в компании или на предприятии», — сказал Килмер.

Это третья история в нашей серии о ботнете Kimwolf. На следующей неделе мы расскажем о многочисленных китайских людях и компаниях, связанных с Ботнет Badbox 2.0Собирательное название, присвоенное большому количеству моделей приставок потокового вещания Android TV, которые не имеют явных встроенных средств безопасности или аутентификации и с предустановленным вредоносным ПО для резидентных прокси-серверов.

Дальнейшее чтение:

Ботнет Kimwolf преследует вашу локальную сеть

Кому были выгодны ботнеты Aisuru и Kimwolf?

Сломанная система, питающая ботнет (Synthian).