В течение многих лет личность считалась основой безопасности рабочей силы. Если организация могла надежно подтвердить, кем был пользователь, предполагалось, что доступ может быть предоставлен с уверенностью.

Эта логика вступила в действие, когда сотрудники получили доступ к корпоративной сети с корпоративных устройств при предсказуемых обстоятельствах. Сегодня он больше не отражает то, как на самом деле используется или злоупотребляет доступом.

Современная рабочая сила работает в разных местах, сетях и часовых поясах. Сотрудники регулярно переключаются между корпоративными ноутбуками, персональными устройствами и сторонними конечными устройствами.

Доступ больше не привязан к какой-либо одной среде или устройству, однако ожидается, что группы безопасности будут поддерживать эту гибкость, не увеличивая уязвимость и не снижая производительность, даже несмотря на то, что сигналы, используемые для принятия решений о доступе, становятся более шумными, более фрагментированными, и им сложнее доверять сами по себе.

В результате личности вынуждены нести ответственность, для выполнения которой они никогда не были предназначены. Аутентификация может подтвердить, кем выдает себя пользователь, но не дает достаточной информации о том, насколько рискованным может быть доступ к устройству после учета его состояния и контекста. В современной среде главной проблемой является не отсутствие идентичности, а чрезмерная зависимость от идентичности как от средства доверия.

Идентичность говорит нам, кто есть кто, а не насколько рискован доступ

Законный пользователь, получающий доступ к системе с безопасного совместимого устройства, представляет собой принципиально иной риск, чем тот же пользователь, подключающийся с устаревшей, неуправляемой или скомпрометированной конечной точки. Тем не менее, многие модели доступа рассматривают эти сценарии как эквивалентные, предоставляя доступ в первую очередь на основе идентичности, в то время как статус устройства остается вторичным или статическим.

Этот подход не учитывает, насколько быстро меняется риск устройства после аутентификации. По мере ухудшения конфигурации, контроля безопасности отключаются или обновления задерживаются, конечные точки регулярно меняют состояние, часто спустя долгое время после предоставления доступа.

Когда решения о доступе привязаны к условиям, присутствующим при входе в систему, доверие сохраняется, даже если базовый профиль риска низкий.

Эти пробелы наиболее заметны на путях доступа, которые выходят за рамки современного условного доступа, включая устаревшие протоколы, инструменты удаленного доступа и рабочие процессы, не основанные на браузере. В этих случаях решения о доступе часто принимаются в ограниченном контексте, а доверие выходит за рамки того, где это уместно.

Злоумышленники все чаще используют эти «слепые зоны», нарушая аутентификацию, крадя токены сеанса, злоупотребляя скомпрометированными конечными точками или повторно используя ложное доверие вместо обхода многофакторной аутентификации.

В конце концов, проще войти в систему, чем взломать. Действительная личность, предъявленная с неправильного устройства, — это один из самых надежных способов обойти современный контроль и остаться незамеченным.

Отчет Verizon о расследовании утечки данных показал, что 44,7% нарушений связаны с кражей учетных данных.

Легко защитите Active Directory с помощью соответствующих политик паролей, заблокируйте более 4 миллиардов скомпрометированных паролей, повысьте безопасность и уменьшите проблемы с поддержкой!

попробуйте бесплатно

Почему «нулевое доверие» так часто терпит неудачу?

Принцип нулевого доверия широко принят в качестве принципа безопасности, но редко реализуется при доступе к персоналу. Несмотря на то, что контроль над идентификацией стал более зрелым, прогресс часто останавливается на уровне устройства, особенно на уровне браузера или на путях доступа за пределами современных инфраструктур условного доступа, которые получают доверие по умолчанию.

Установление доверия к устройствам сопряжено со сложностями, которые нельзя решить только с помощью идентификации. Неуправляемые и персональные устройства сложно оценивать последовательно, проверки соответствия часто являются статическими, а не непрерывными, а меры воздействия варьируются в зависимости от того, как инициируется доступ.

Эти проблемы усугубляются, когда сигналы идентификации и конечных точек обрабатываются отдельными устройствами, которые никогда не были предназначены для совместной работы. Результатом является фрагментированная видимость и непоследовательные решения.

Со временем политики доступа могут стать более строгими и стабильными, создавая больше возможностей для неправомерного использования личных данных. Когда доступ предоставляется без постоянных проверок, традиционные средства контроля медленно обнаруживают и реагируют на вредоносное поведение.

От проверки личности до непрерывной проверки доступа

Решение статического, ориентированного на идентификацию контроля доступа требует механизмов, которые остаются эффективными даже после аутентификации и адаптируются по мере изменения обстоятельств.

Такие решения, как InfiniPoint, работают по этой модели, расширяя возможности принятия решений о доверии за пределы идентификации и обеспечивая соблюдение требований по мере развития ситуации.

Следующие меры направлены на закрытие наиболее распространенных точек сбоя доступа, не нарушая при этом работу людей.

- Постоянно проверяйте пользователя и устройство: Такой подход снижает эффективность украденных учетных данных, токенов сеанса и методов обхода многофакторной аутентификации, гарантируя, что доступ привязан к доверенной конечной точке, а не предоставляется исключительно на основании удостоверения.

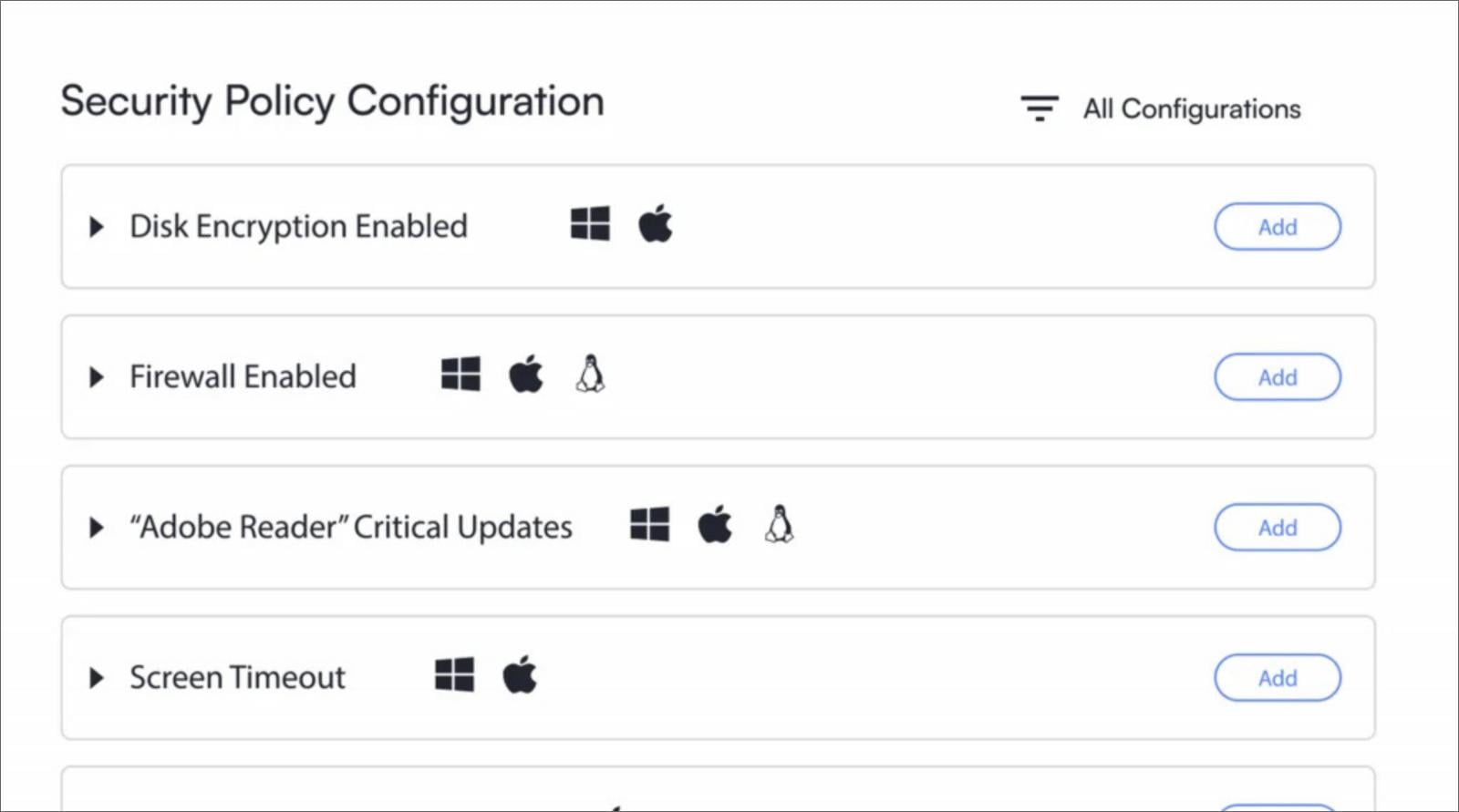

- Внедрите средства управления доступом на основе устройств: Управление доступом на основе устройств позволяет регистрировать утвержденное оборудование, ограничивать количество и тип устройств на пользователя, а также различать корпоративные, персональные и сторонние конечные точки. Это не позволяет злоумышленникам повторно использовать действительные учетные данные с ненадежных устройств.

- Обеспечьте безопасность, не вызывая сбоев: Пропорциональное правоприменение позволяет организациям реагировать на риски, не нарушая при этом законную работу. Сюда входят условные ограничения и льготные периоды, которые дают пользователям время для решения проблем, сохраняя при этом меры безопасности.

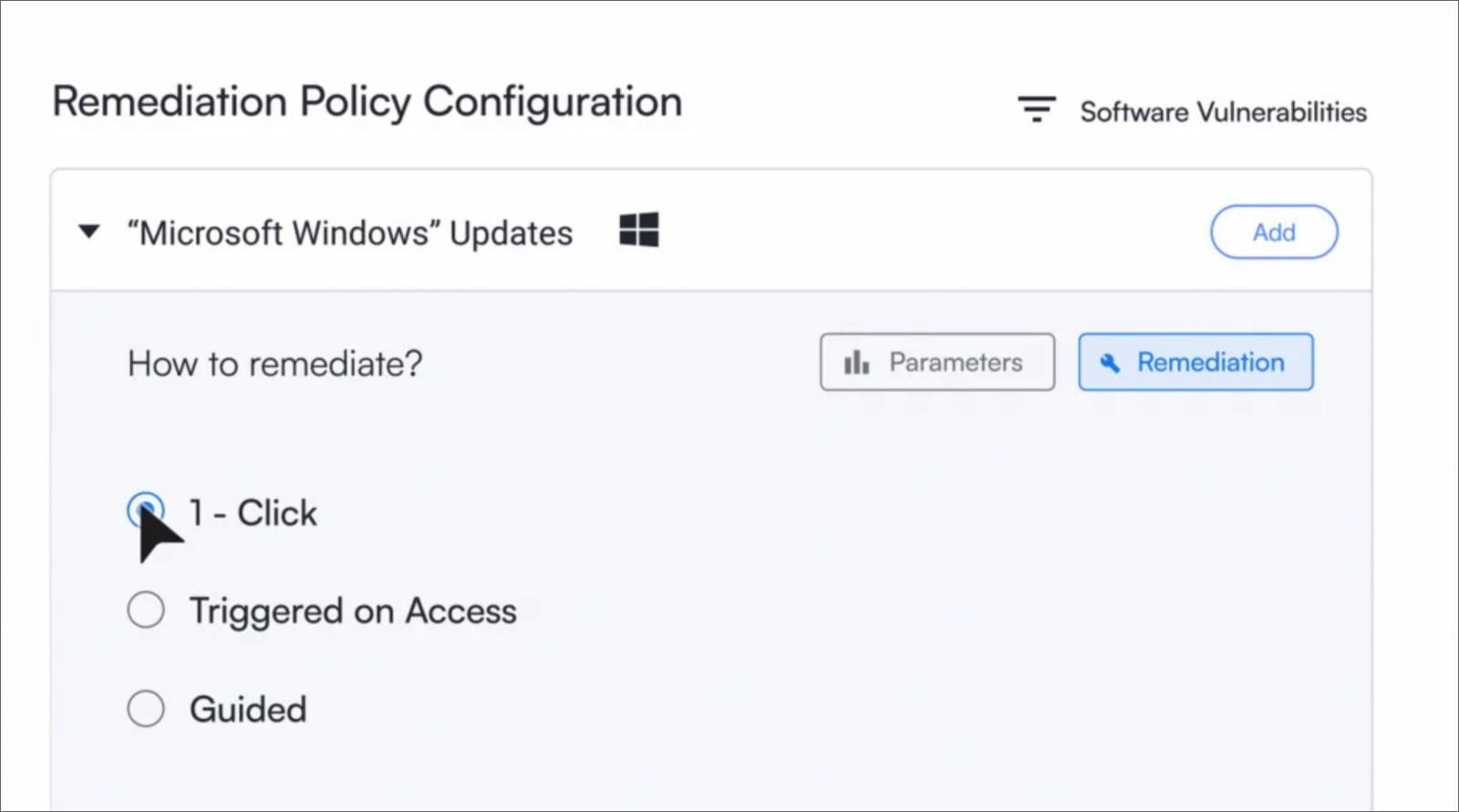

- Включите самостоятельное устранение неполадок, чтобы восстановить доверие: Самостоятельное исправление одним щелчком мыши для таких действий, как включение шифрования или обновление операционной системы, позволяет эффективно восстановить доверие, сокращая количество обращений в службу поддержки и нагрузку на ИТ-команды, сохраняя при этом стандарты безопасности.

Spectops, подразделение Outpost24 по управлению идентификацией и доступом, обеспечивает эти элементы управления через InfiniPoint, обеспечивая доступ сотрудников с нулевым доверием, который проверяет как пользователей, так и устройства в каждой точке доступа и во время каждого сеанса на Windows, macOS, Linux и мобильных платформах.

Поговорите с экспертом Specops о реализации доступа с нулевым доверием на основе устройств, помимо идентификации.

Спонсор и автор Specops Software.