Под контролем киберпреступников кимвольф – разрушительный ботнет, заразивший более 2 миллионов устройств – недавно поделился снимком экрана, который показывает, что они взломали панель управления. бэдбокс 2.0Крупный китайский ботнет, основанный на вредоносном программном обеспечении, предустановленном на многих устройствах потокового вещания Android TV. И ФБР, и Google заявляют, что ищут людей, стоящих за BadBox 2.0, и благодаря хвастовству ботмастеров Kimwolf мы теперь можем иметь более четкое представление о том, что это такое.

В нашей первой статье 2026 года «Ботнет Kimwolf преследует вашу локальную сеть» подробно описаны уникальные и высокоинвазивные методы, которые Kimwolf использует для распространения. В статье предупреждается, что большинство систем, зараженных Kimwolf, представляли собой неофициальные Android TV-приставки, которые обычно продаются как способ смотреть неограниченное количество (пиратских) фильмов и потоковых телепередач за единовременную плату.

В нашей статье от 8 января «Кто получил выгоду от ботнетов Aisuru и Kimwolf?» цитировались многочисленные источники, в которых говорилось, что нынешние администраторы Kimwolf были известны под псевдонимами.Дорт” И “ЛедРанее в этом месяце близкий бывший соратник Дортча и Сноу поделился, по его словам, снимком экрана, который бот-мастера Kimwolf сделали при входе в панель управления ботнетом Badbox 2.0.

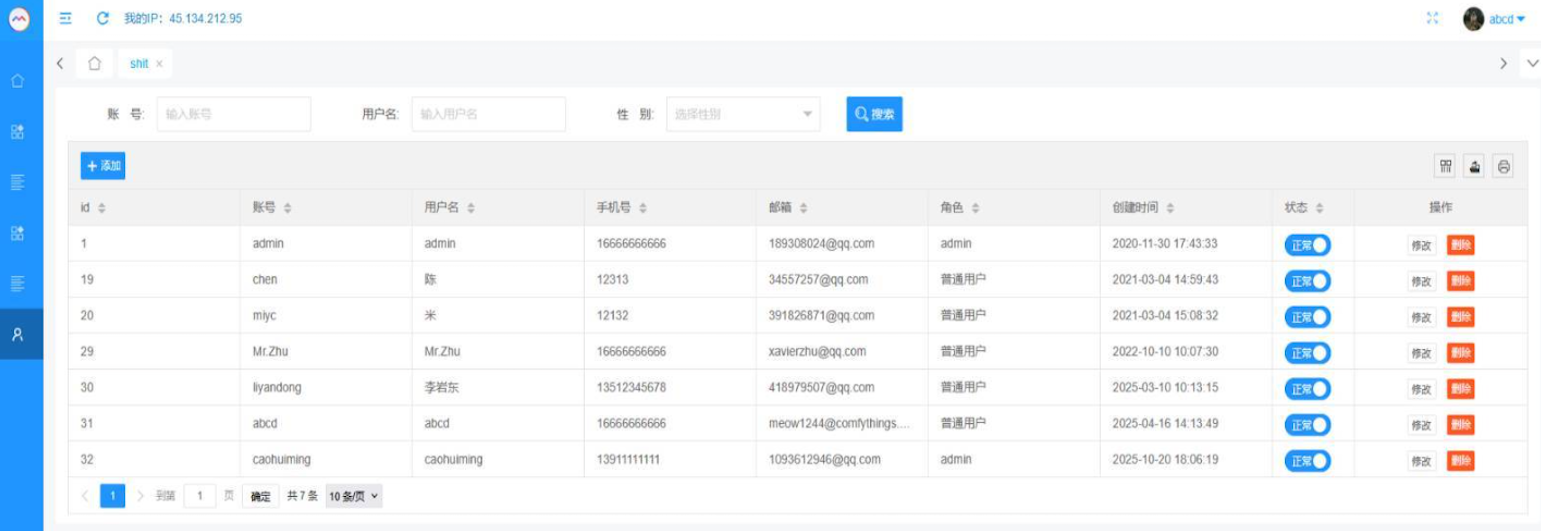

На этом снимке экрана, часть которого показана ниже, показаны семь авторизованных пользователей Панели управления, один из которых не совсем соответствует остальным: Согласно моему источнику, учетная запись “а Б В Г(тот, который авторизован и указан в правом верхнем углу скриншота) принадлежит Дорту, который каким-то образом придумал, как добавить свой адрес электронной почты в качестве законного пользователя ботнета Badbox 2.0.

В панели управления ботнета Badbox 2.0 указаны семь авторизованных пользователей и их адреса электронной почты. Нажмите, чтобы увеличить.

У Badbox легендарная история, которая началась еще до прихода к власти Кимвольфа в октябре 2025 года. В июле 2025 года Google подала иск «Джона Доу» (PDF) против 25 неназванных обвиняемых, обвиняемых в использовании Badbox 2.0, который Google описал как ботнет из более чем десяти миллионов несанкционированных потоковых устройств Android, занимающихся мошенничеством с рекламой. В Google заявили, что Badbox 2.0, помимо компрометации различных устройств, также может заражать устройства, требуя от них загрузки вредоносных приложений с неофициальных торговых площадок перед покупкой.

Иск Google подан после рекомендации от июня 2025 года Федеральное бюро расследований (ФБР), которое предупредило, что киберпреступники либо получали несанкционированный доступ к домашним сетям, настраивая продукты с помощью вредоносного ПО перед покупкой пользователем, либо заражали устройство, когда оно загружало необходимые приложения, содержащие бэкдоры – обычно в процессе установки.

В ФБР заявили, что Badbox 2.0 был обнаружен в 2024 году после того, как первоначальная кампания Badbox была сорвана. Оригинальный BadBox был обнаружен в 2023 году и состоял в основном из устройств с операционной системой Android (телевизионных приставок), которые перед покупкой были скомпрометированы вредоносным ПО с бэкдором.

KrebsOnSecurity изначально скептически отнеслась к утверждению о том, что бот-мастера Kimwolf взломали ботнет Badbox 2.0. Так продолжалось до тех пор, пока мы не начали изучать историю адреса электронной почты qq.com, показанного на скриншоте выше.

катод

онлайн-поиск адресов 34557257@qq.com (на снимке экрана выше изображен пользователь “Цепь“) указывает на то, что он указан в качестве контактного лица для нескольких китайских технологических компаний, в том числе:

–Пекинская компания по науке и технологиям Hong Deck Wang, Ltd.

–Пекинская компания Hengchuang Vision Mobile Media Technology Co., Ltd.

–Пекинская научно-техническая компания Moxin, Ltd.

Веб-сайт Beijing Hong Deck Wang Science: asmeisvip[.]СетьДомен, отмеченный в отчете за март 2025 г. безопасность человека Как один из нескольких десятков сайтов, связанных с распространением и управлением ботнета Badbox 2.0. для подобных мой[.]комДомен, связанный с Beijing Hengchuang Vision Mobile.

Поиск в сервисе отслеживания нарушений Констелла Интеллект В какой-то момент выяснилось, что адрес 34557257@qq.com использует этот пароль».cdh76111” При повороте этого пароля в Constella видно, что он используется только двумя другими учетными записями электронной почты: daihaic@gmail.com И cathead@gmail.com.

Констелла обнаружила, что cathead@gmail.com зарегистрировал учетную запись на jd.com (крупнейшем интернет-магазине Китая) в 2021 году с именем «陈代海», что переводится как «Чэнь Дайхай” в соответствии с ДоменИнструменты.comИмя Чэнь Дайхай присутствует в оригинальных регистрационных записях Moyix (2008 г.).[.]com, с адресом электронной почты cathead@astrolink[.]CN.

Кстати, Астролинк[.]CN также является одним из доменов Badbox 2.0, указанных в отчете Human Security 2025. DomainTools находит cathead@astrolink[.]cn использовался для регистрации более десятка доменов, в том числе вмуд[.]СетьЕще один домен Badbox 2.0, отмеченный Human Security.

Ксавьера

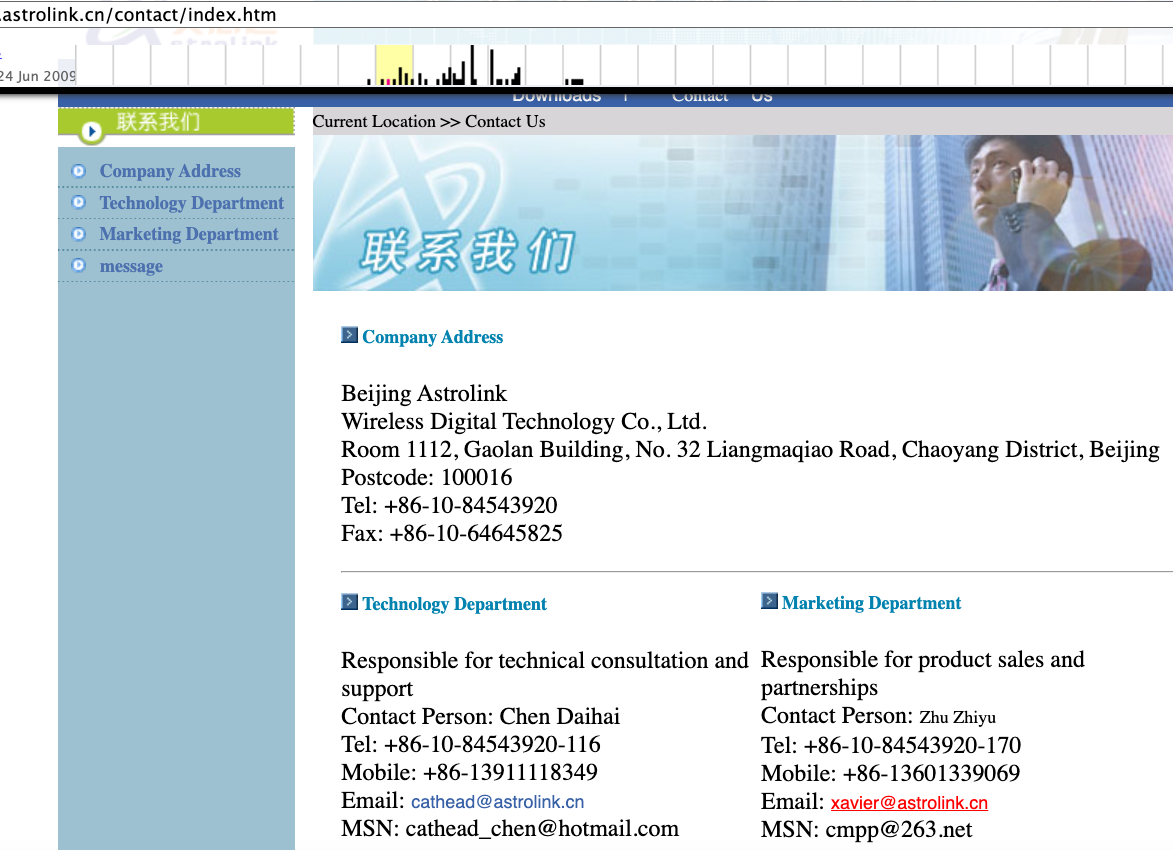

Кэшированная копия Astrolink[.]Cn, сохраненный на Archive.org, показывает, что веб-сайт принадлежит компании по разработке мобильных приложений, полное название которой: Пекинская компания Astrolink Wireless Digital Technology Co., Ltd.. На заархивированном веб-сайте есть страница «Свяжитесь с нами», на которой Чэнь Дайхай указан как сотрудник технологического отдела компании. это второй человек, отображаемый на этой странице контактов Чжу ЧжиюИ их адрес электронной почты указан как xavier@astrolink[.]CN.

Переведенная Google версия сайта Astrolink, около 2009 г. Изображение: Archive.org.

Внимательные читатели увидят, что пользователь мистер Чжу Адрес электронной почты, используемый в панели Badbox 2.0 xavierzhu@qq.com. Поиск по этому адресу в Констелле выявил аккаунт jd.com, зарегистрированный на имя Чжу Сию. Уникальный пароль, используемый этой учетной записью, соответствует паролю, используемому по адресу. xavierzhu@gmail.comДжо DomainTools обнаружил, что он был первоначальным владельцем регистрации Astrolink[.]К.Н.

администратор

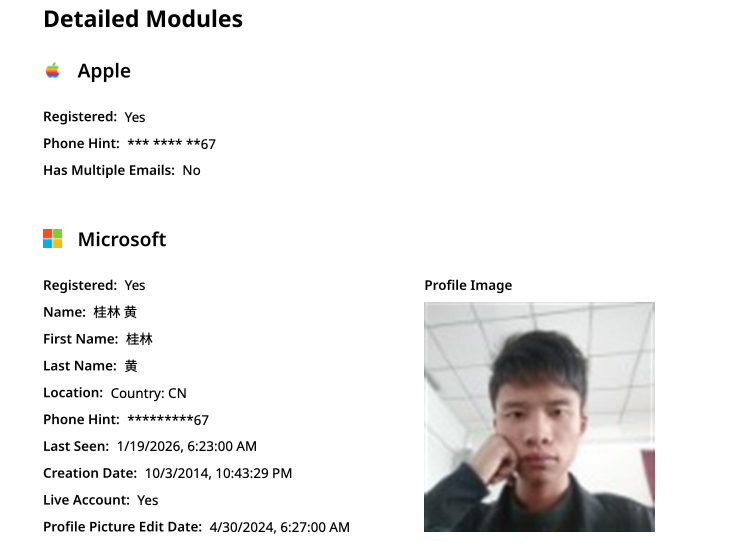

Первая учетная запись, указанная на панели Badbox 2.0 – «admin», зарегистрирована в ноябре 2020 г. – используется адрес электронной почты. 189308024@qq.com. DomainTools показывает, что этот адрес электронной почты был найден в регистрационных записях домена 2022 года. Облако Гилин[.]CNкоторый включает имя регистранта”Хуан Гуйлинь“

Констелла обнаружила, что адрес 189308024@qq.com связан с номером телефона в Китае. 18681627767. Аналитическая платформа с открытым исходным кодом osint.industry Оказывается, этот номер телефона связан с профилем Microsoft, созданным в 2014 году под именем Гуйлинь Хуан (桂林黄). платформа киберразведки шпионское облако Они говорят, что номер телефона был использован для создания учетной записи под этим именем пользователя в китайской социальной сети Weibo в 2017 году.h_guilin“

По данным службы отслеживания нарушений osintindustries.com, общедоступная информация связана с учетной записью Гуйлиня Хуана в Microsoft.

Остальные три пользователя и связанные с ними адреса электронной почты qq.com были связаны с лицами в Китае. Однако ни один из них (ни г-н Хуан) не имел никакой очевидной связи с организациями, созданными и управляемыми Чэнь Дахаем и Чжу Сию, или с какими-либо корпоративными организациями, если уж на то пошло. Кроме того, ни один из этих людей не ответил на запросы о комментариях.

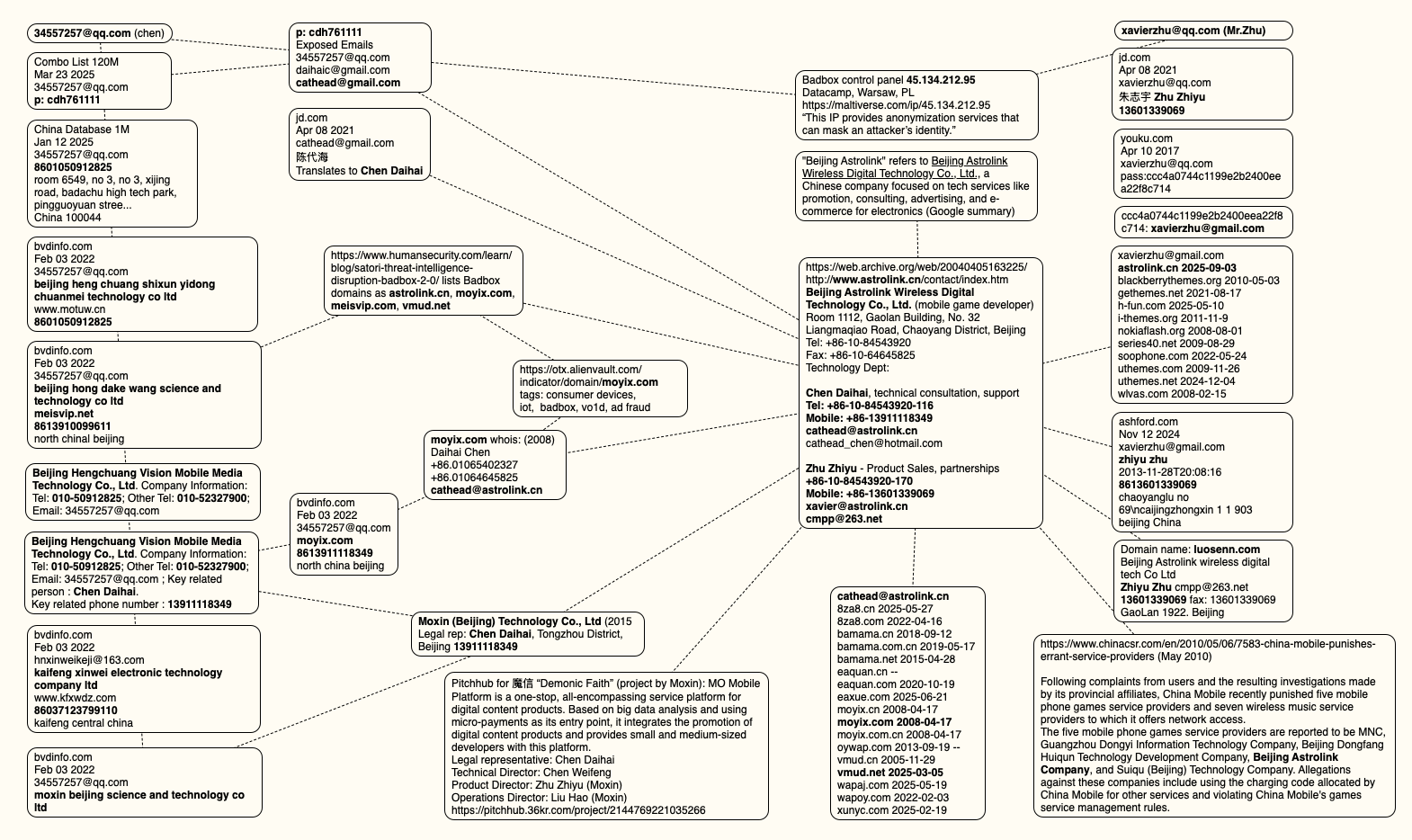

Представленная ниже интеллектуальная карта включает в себя поиск по адресам электронной почты, названиям компаний и номерам телефонов, которые позволяют предположить связь между Чэнь Дахаем, Чжу Сиюй и Badbox 2.0.

Эта интеллектуальная карта включает в себя сводные точки поиска по адресам электронной почты, названиям компаний и номерам телефонов, которые, по-видимому, связывают Чэнь Дайхая и Чжу Сию с Badbox 2.0. Нажмите, чтобы увеличить.

несанкционированный доступ

Идея о том, что бот-мастера KimWolf могут иметь прямой доступ к ботнету BadBox 2.0, имеет большое значение, но чтобы действительно объяснить, как KimWolf распространяется на новые устройства, требуется некоторая предыстория. Бот-мастера обнаружили, что они могут обманом заставить резидентные прокси-службы отправлять вредоносные команды на уязвимые устройства, находящиеся за брандмауэрами в локальной сети пользователя.

Уязвимые системы, обнаруженные Кимволфом, — это в первую очередь устройства Интернета вещей (IoT), такие как непроверенные Android TV-приставки и цифровые фоторамки, которые не имеют явных встроенных средств безопасности или аутентификации. Проще говоря, если вы можете общаться с этими устройствами, вы можете скомпрометировать их с помощью одной команды.

В нашей статье от 2 января рассказывалось об исследовании компании, занимающейся отслеживанием прокси-серверов. СинтиентЭто предупредило 11 различных домашних прокси-провайдеров о том, что их конечные точки прокси-сервера уязвимы для неправомерного использования для такого типа проверки и эксплойта локальной сети.

Большинство из этих уязвимых прокси-провайдеров с тех пор предприняли шаги, чтобы запретить клиентам доступ к локальной сети выше конечной точки резидентного прокси, и похоже, что Kimwolf больше не сможет быстро распространяться на миллионы устройств, используя всего лишь несколько резидентных прокси-провайдеров.

Однако источник скриншота Badbox 2.0 сообщил, что у бот-мастеров Kimwolf все это время что-то было в запасе: секретный доступ к панели управления ботнетом Badbox 2.0.

«Дорт получил несанкционированный доступ», — сообщил источник. «Итак, случилось то, что обычные провайдеры прокси-серверов пропатчили его. Но сам Badbox не продает прокси, поэтому он не был исправлен. И пока у дураков есть доступ к Badbox, они смогут загружать вредоносное ПО KimWolf прямо на ТВ-приставку, подключенную к Badbox 2.0».

Источник сообщил, что неясно, как Дорт получил доступ к панели ботнета Badbox. Но маловероятно, что существующая учетная запись Дорта сохранится надолго: компания All Our Information получила копию этого изображения, а также вопросы о явно мошеннической учетной записи ABCD на адрес электронной почты qq.com, указанный на скриншоте панели управления.