Банда вымогателей ShinyHunters взяла на себя ответственность за проникновение в систему голландского телекоммуникационного провайдера Odido и кражу миллионов пользовательских записей из его скомпрометированных систем.

Odido — одна из крупнейших телекоммуникационных компаний в Нидерландах, предоставляющая услуги мобильной, широкополосной связи и телевидения миллионам клиентов по всей стране.

Компания сообщила о взломе 12 февраля, сообщив, что злоумышленники загрузили личные данные многих ее пользователей после получения доступа к ее системе контактов с клиентами 7 февраля. Однако в Odido заявили, что во время инцидента не были раскрыты никакие пароли Mijan Odido, данные о звонках, данные о местоположении, платежные данные или сканы документов, удостоверяющих личность.

По данным телекоммуникационной компании, предоставляемая информация варьируется в зависимости от клиента и может включать в себя комбинацию полного имени, адреса и города проживания, номера мобильного телефона, номера абонента, адреса электронной почты, IBAN (номер банковского счета), даты рождения и некоторых идентификационных данных (номер и срок действия паспорта или водительских прав).

В то время местные СМИ также сообщили, что утечка данных затронула 6,2 миллиона клиентов и что злоумышленники заявили, что украли миллионы пользовательских записей.

Обнаружив инцидент, Odido сообщила о взломе в Управление по защите данных Нидерландов, заблокировала злоумышленникам доступ к своим системам и наняла внешних экспертов по кибербезопасности для оказания помощи в реагировании на инциденты и смягчении их последствий.

Когда представителя ODDO спросили, какая группа угроз стояла за нападением и требовали ли они выкуп «в связи с продолжающимся расследованием», он не предоставил дополнительных подробностей об инциденте.

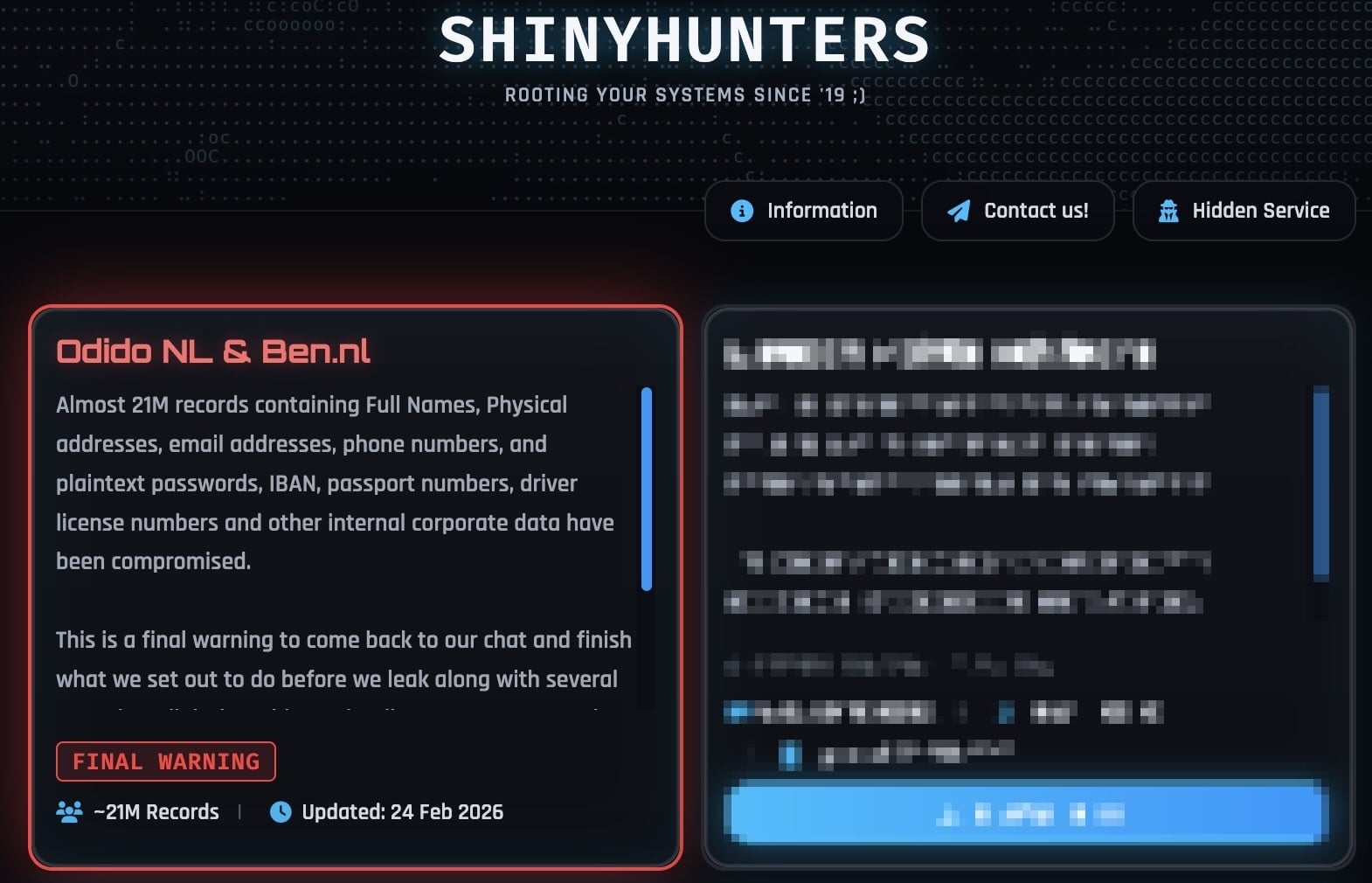

Хотя Одидо еще не взял на себя ответственность за атаку, банда-вымогатель ShinyHunters теперь добавила компанию на свой сайт утечки информации в темной сети и утверждает, что украла около 21 миллиона записей, которые включали данные компании, уже раскрытые в результате взлома.

В понедельник ShinyHunters также сообщили BleepingComputer, что украденные данные также включали внутренние корпоративные данные и пароли в виде открытого текста.

На опубликованном сайте банда вымогателей написала: «Это последнее предупреждение: нам следует вернуться в наш чат и закончить то, что мы решили, прежде чем это будет раскрыто вместе со многими раздражающими (цифровыми) проблемами, которые могут возникнуть на вашем пути». «Примите правильное решение, не будьте следующим заголовком. Вы знаете, где нас найти».

Однако представитель Odido опроверг их утверждения в заявлении для BleepingComputer и повторил, что «никакие пароли, данные о звонках, номера социального страхования или платежные данные не использовались».

В последние недели ShinyHunters взяла на себя ответственность за несколько других нарушений безопасности, в том числе с участием Panera Bread, Betterment, SoundCloud, Canada Goose, Pornhub и гиганта онлайн-знакомств Match Group (который владеет Tinder, Hinge, Meetic, Match.com и платформой знакомств OkCupid).

Системы некоторых из их жертв были скомпрометированы в результате атак голосового фишинга (вишинга), нацеленных на учетные записи единого входа (SSO) в Google, Microsoft и Okta, когда злоумышленники, выдававшие себя за сотрудников ИТ-поддержки, звонили сотрудникам и обманом заставляли их вводить учетные данные и коды многофакторной аутентификации (MFA) на фишинговых сайтах, которые имитируют порталы входа их компаний.

Как впервые сообщил BleepingComputer, группа ShinyHunters также недавно занималась вишингом кода устройства, злоупотребляя потоком предоставления авторизации устройства OAuth 2.0 для получения токенов аутентификации Microsoft Entra.

После кражи учетных данных и кодов аутентификации своей цели злоумышленники захватывают учетные записи SSO жертв, чтобы проникнуть в подключенные корпоративные сервисы, такие как Salesforce, Microsoft 365, Google Workspace, SAP, Slack, Adobe, Atlassian, Zendesk, Dropbox и многие другие.

Современная ИТ-инфраструктура развивается быстрее, чем рабочие процессы, выполняемые вручную.

Из этого нового руководства Tynes вы узнаете, как ваша команда может сократить скрытые задержки, выполняемые вручную, повысить надежность за счет автоматизированных ответов, а также создавать и масштабировать интеллектуальные рабочие процессы на основе инструментов, которые вы уже используете.