С прошлой недели гигантский ботнет «Интернета вещей» (IoT) назывался кимвольф вызывает беспокойство невидимый интернет-проект (I2P), децентрализованная зашифрованная сеть связи, предназначенная для анонимности и безопасности онлайн-коммуникаций. Пользователи I2P начали сообщать о сбоях в работе сети примерно в то же время, когда бот-мастера Kimwolf начали полагаться на него, чтобы избежать попыток удаления управляющих серверов ботнета.

Kimwolf — это ботнет, который появился в конце 2025 года и быстро заразил миллионы систем, превратив плохо защищенные устройства IoT, такие как ТВ-приставки, цифровые фоторамки и маршрутизаторы, в ретрансляторы для вредоносного трафика и необычно крупных распределенных атак типа «отказ в обслуживании» (DDoS).

I2P — это децентрализованная сеть, ориентированная на конфиденциальность, которая позволяет людям анонимно общаться и обмениваться информацией.

На веб-сайте I2P поясняется: «Он работает путем маршрутизации данных через несколько уровней шифрования через узлы, управляемые добровольцами, скрывая местонахождение как отправителя, так и получателя». «Результатом является безопасная, устойчивая к цензуре сеть, предназначенная для частных веб-сайтов, обмена сообщениями и обмена данными».

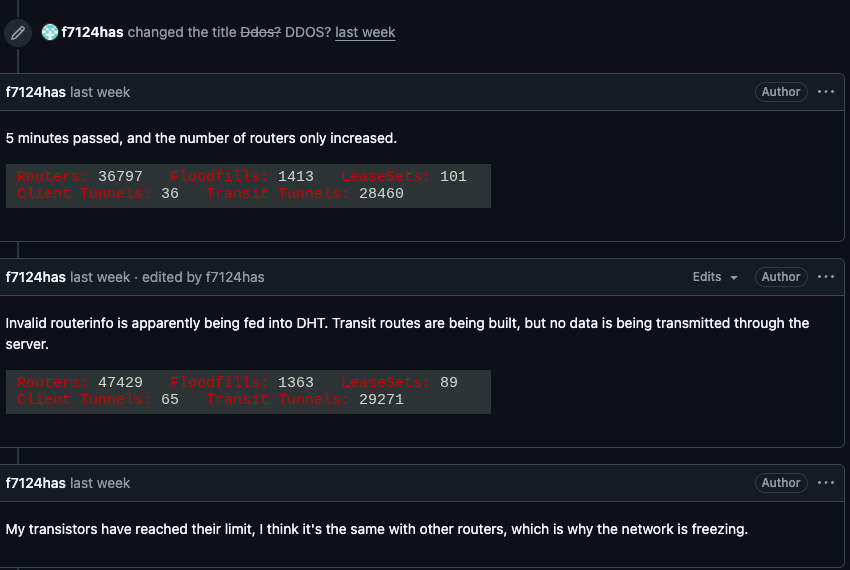

3 февраля пользователи I2P начали жаловаться на странице организации на GitHub, что тысячи маршрутизаторов внезапно стали доминировать в сети, не позволяя существующим пользователям обмениваться данными с законными узлами. Пользователи сообщали о быстро растущем числе новых маршрутизаторов, присоединяющихся к сети, которые не могли передавать данные, а массовый приток новых систем перегрузил сеть до такой степени, что пользователи больше не могли подключиться.

Пользователи I2P жалуются на перебои в обслуживании из-за быстро растущего числа маршрутизаторов, внезапно появляющихся в сети.

Когда пользователь I2P спросил, подвергалась ли сеть атаке, другой пользователь ответил: «Похоже на да. Мой физический маршрутизатор зависает, когда количество подключений превышает 60 000».

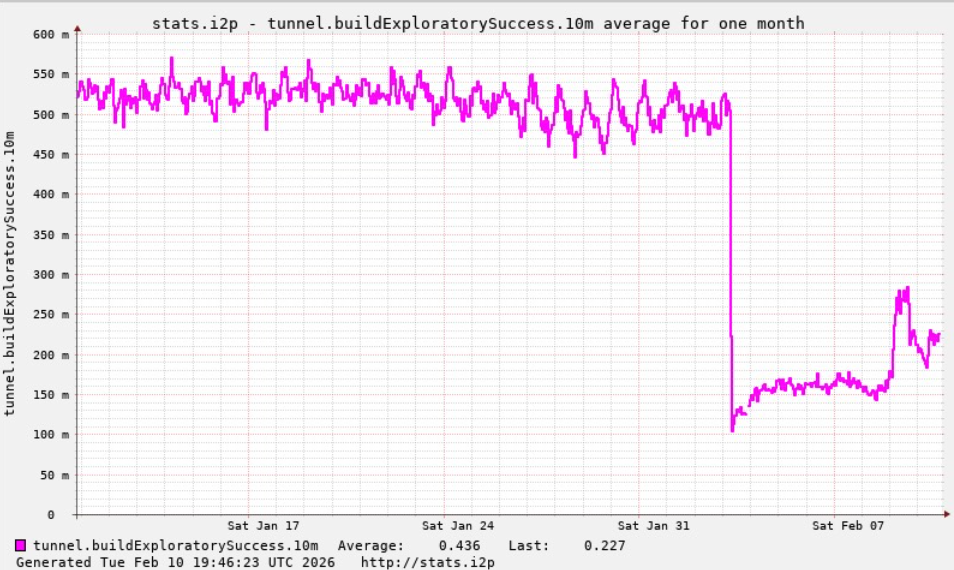

График, предоставленный разработчиками I2P, показывает значительное снижение числа успешных подключений в сети I2P примерно в то время, когда ботнет Kimwolf начал попытки использовать сеть для резервной связи.

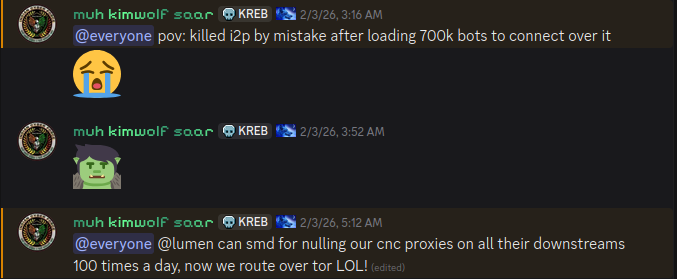

В тот же день, когда пользователи I2P начали замечать сбой, люди, находящиеся под контролем Kimwolf, опубликовали на своем канале Discord, что они случайно нарушили I2P после попытки включить 700 000 зараженных Kimwolf ботов в качестве узлов в сети.

Ботмастер Kimwolf открыто обсуждает, что они делают с ботнетом, в Discord-канале с моим именем.

Хотя Кимвольф известен как мощное оружие для проведения DDoS-атак, сбои на этой неделе, вызванные попыткой некоторой части ботнета присоединиться к I2P, известны как «атака Сивиллы» — угроза в одноранговых сетях, где один объект может нарушить работу системы, создавая, контролируя и управляя большим количеством поддельных псевдонимов.

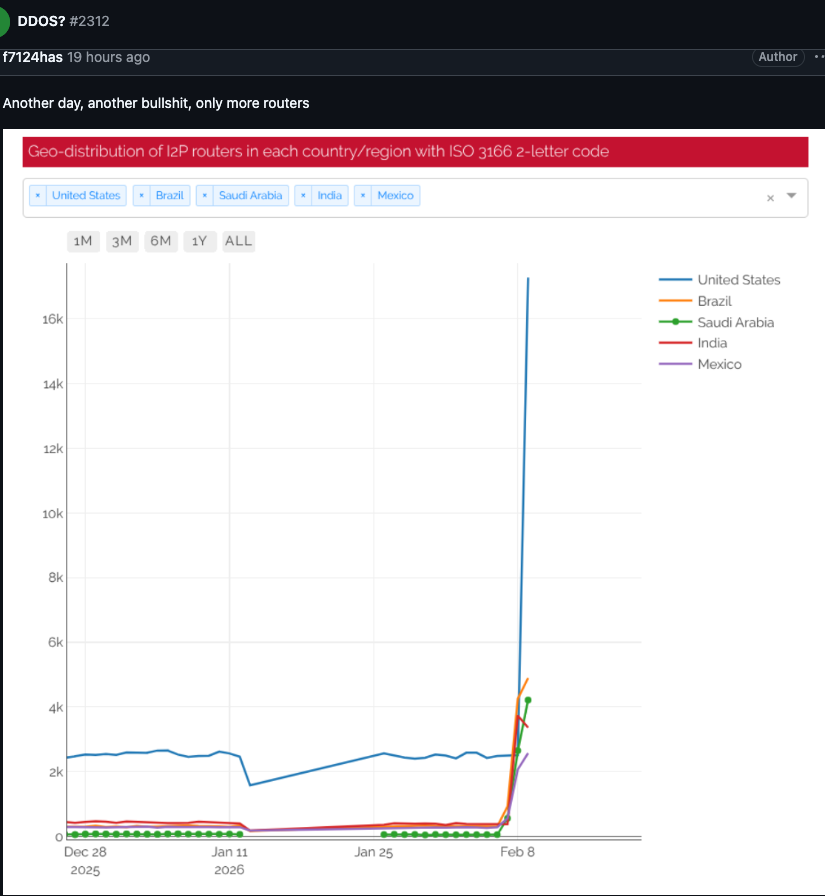

Фактически, количество зараженных KimWolf маршрутизаторов, пытавшихся подключиться к I2P на прошлой неделе, в несколько раз превышало обычный размер сети. На странице I2P в Википедии говорится, что сеть состоит из около 55 000 компьютеров, распределенных по всему миру, причем каждый участник действует как маршрутизатор (для ретрансляции трафика) и как клиент.

Однако, Лэнс ДжеймсОснователь нью-йоркской консалтинговой компании по кибербезопасности Unit 221B и первоначальный основатель I2P рассказал KrebsOnSecurity, что вся сеть I2P теперь состоит из 15 000–20 000 устройств в любой день.

Пользователь I2P опубликовал этот график 10 февраля, на котором показаны тысячи маршрутизаторов – в основном из США – внезапно попытавшихся подключиться к сети.

Бенджамин Брандейдж Он является основателем Synthient, стартапа, который отслеживает прокси-сервисы, и первым задокументировал уникальные методы распространения данных Кимволфа. Брандейдж сказал, что операторы Kimwolf пытаются создать сеть управления и контроля, которую не смогут легко разрушить охранные компании и сетевые операторы, которые работают вместе над борьбой с распространением ботнета.

Брандейдж сказал, что те, кто контролирует Kimwolf, экспериментируют с использованием I2P и аналогичной анонимной сети — Tor — в качестве резервных сетей управления и контроля, хотя сообщений о широкомасштабных сбоях в работе сети Tor в последнее время не поступало.

«Я не думаю, что их цель — уничтожить I2P», — сказал он. «Важнее то, что они ищут альтернативу поддержанию стабильности ботнета в случае попыток его удаления».

Ботнет Kimwolf создал проблемы для Cloudflare в конце прошлого года, когда он начал инструктировать миллионы зараженных устройств использовать настройки системы доменных имен (DNS) Cloudflare, неоднократно захватывая контрольные домены, связанные с Kimwolf. Амазонка, Яблоко, Google И Майкрософт В публичном рейтинге наиболее часто запрашиваемых веб-сайтов Cloudflare.

Джеймс сказал, что сеть I2P все еще работает примерно на половину своей нормальной мощности, и выходит новая версия, которая должна принести пользователям некоторые улучшения стабильности на следующей неделе.

Между тем, по словам Брандейджа, хорошей новостью является то, что повелители Kimwolf недавно изолировали некоторых из своих наиболее способных разработчиков и операторов, что привело к ошибке новичка на прошлой неделе, в результате которой общее количество ботнетов упало до более чем 600 000 зараженных систем.

«Похоже, что они просто что-то тестируют, например, проводят эксперименты на производстве», — сказал он. «Но сейчас количество ботнетов становится все меньше, и они даже не знают, что делают».