Когда службы безопасности говорят о местах атаки, разговор обычно начинается в знакомых местах. Серверы, системы идентификации, доступ через VPN, облачные рабочие нагрузки и, возможно, браузеры. Они видны. Они появляются на диаграммах и в списках активов.

Меньше внимания уделяется повседневным инструментам, которые люди используют для достижения цели.

программа для чтения PDF-файлов. Утилиты сжатия. Клиент удаленного доступа. текстовые процессоры. Инструменты для работы с электронными таблицами. почтовый клиент. Браузеры. Программное обеспечение для совместного использования экрана. Обновление менеджеров. Фоновое программное обеспечение, которое незаметно обеспечивает нормальную деловую активность.

Большинство организаций не тратят много времени на обсуждение того, стоит ли их развертывать. Они просто являются частью работы в цифровой экономике. Контракты поставляются в формате PDF. Работает с финансовыми таблицами. Обзоры резюме HR. ИТ-поддержка пользователей удаленно. Руководители живут в электронной почте и браузере. Эти инструменты почти по умолчанию становятся частью среды.

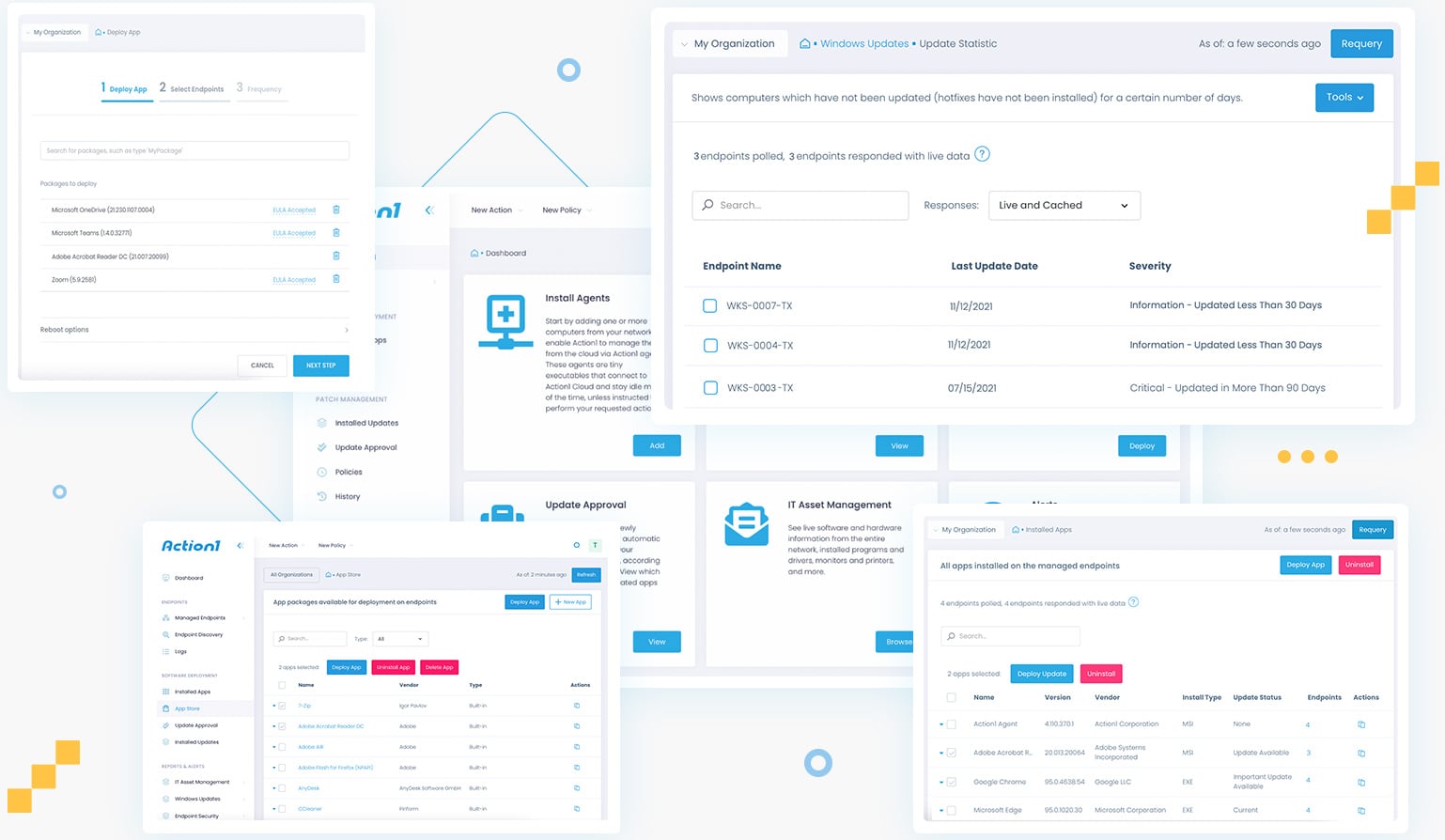

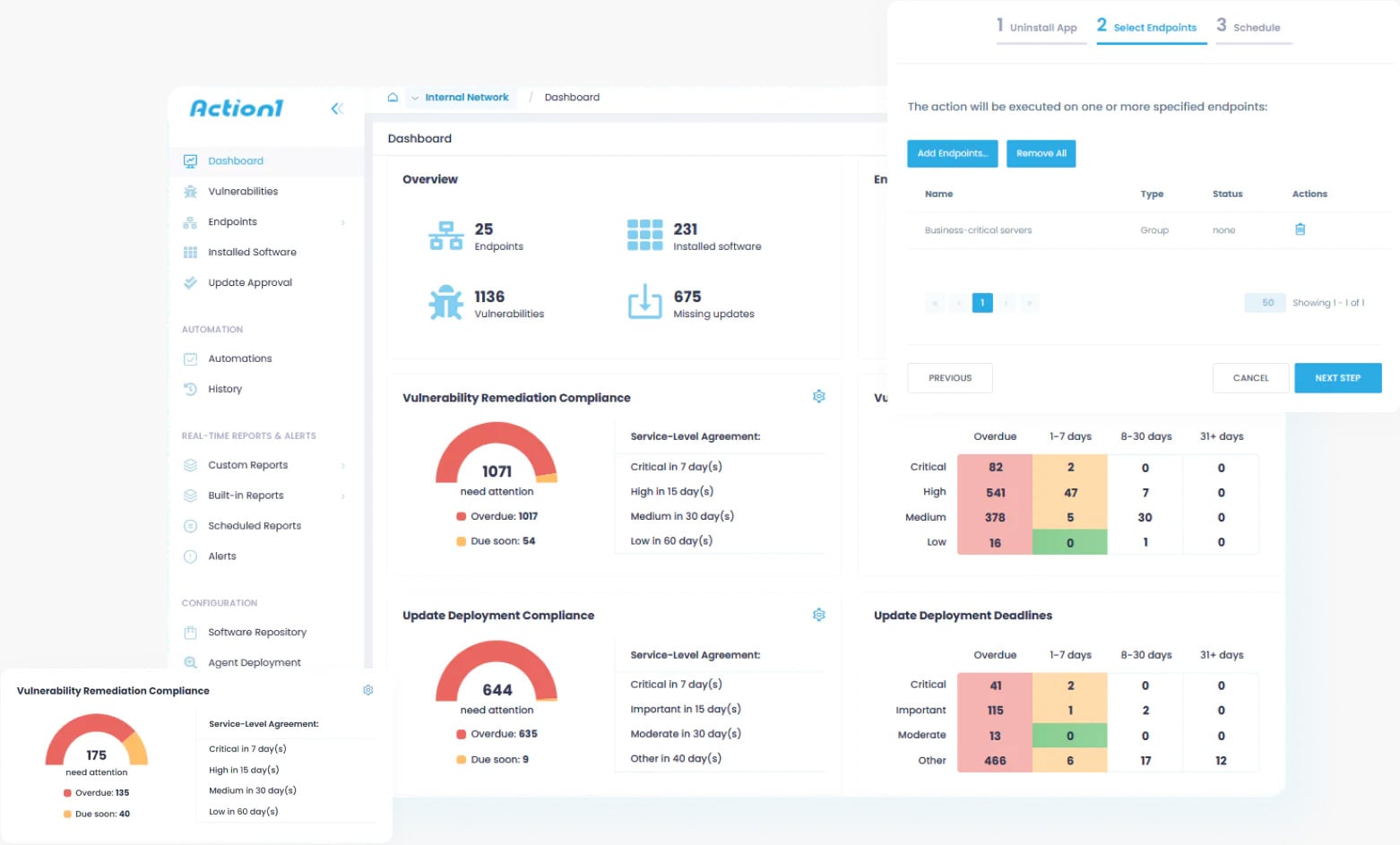

В компании Action1, где видимость уязвимостей стороннего программного обеспечения на конечных точках является ежедневной задачей, эти фоновые инструменты постоянно становятся определяющей частью реальной поверхности атаки.

Это сходство делает их привлекательными целями с точки зрения злоумышленника.

ценность быть обычным

Внешне современные предприятия выглядят иначе. Сети различаются. Архитектура меняется. Стеки безопасности развиваются. Но в большинстве сред одни и те же категории приложений появляются снова и снова, и чаще всего одни и те же названия программного обеспечения доминируют в большинстве установок.

Современный бизнес сложно функционировать без почтовых клиентов, программного обеспечения для обработки документов, браузеров и инструментов для упаковки, предварительного просмотра и обмена файлами. Использование аналогичных продуктов зависит не столько от предпочтений, сколько от совместимости.

Бизнес зависит от обмена информацией в форматах, которые могут использовать все остальные. Без этих стандартов мы возвращаемся во времена войн форматов файлов: «Я не могу открыть это, давайте использовать что-нибудь другое» и тратим время, пытаясь сделать данные пригодными для использования. Именно из-за этих трений индустрия стандартизировалась и почему до сих пор доминируют одни и те же крупные имена.

Нападавшие обращают на него внимание.

Вместо того, чтобы предсказывать каждое индивидуальное приложение, которое будет запускать организация, они ищут совпадения. Если уязвимость появляется в широко используемом механизме PDF, анализаторе электронных таблиц, компоненте предварительного просмотра электронной почты или утилите удаленного доступа, скорее всего, она связана с чем-то реальным. Эта эксплуатация направлена не столько на уникальную архитектуру, сколько на знакомство.

Большинство успешных эксплойтов не опираются на зарубежные технологии. Это зависит от мышечной памяти. Пользователи целый день открывают PDF-файлы, файлы Word, электронные таблицы и ссылки. Злоумышленники делают ставку на то, что эти действия покажутся настолько рутинными, что никто не станет колебаться.

Это знание определяет, как строятся кампании, и должно влиять на планирование оборонных стратегий.

К счастью, Action1 делает это за вас, теперь и в Linux — с Windows, macOS и сторонними приложениями.

Платформа. Нулевая инфраструктура. Видимость в реальном времени. В конечном счете, исправление просто работает.

Посмотрите в действии »

Как вероятность формирует атаки

Многие атаки исторически казались спекулятивными. Злоумышленник может отправить специально созданное электронное письмо в Outlook, надеясь, что получатель использует Outlook. Или прикрепите мощную электронную таблицу, надеюсь, Excel существует. Или отправьте вредоносный PDF-файл, надеясь, что программа чтения уязвима.

В таком подходе есть неопределенность. Эксплуатация начинается еще до того, как злоумышленник действительно узнает, что существует на другом конце. Это увеличивает вероятность того, что атака будет обнаружена до того, как она сможет подействовать, и может привести к сбою ценного кода эксплойта там, где его можно обнаружить, профилировать, а затем отсканировать и обнаружить.

Что меняется при обычных коммунальных услугах, так это кривая вероятности.

Клиенты электронной почты, браузеры, текстовые процессоры, электронные таблицы, программы чтения PDF-файлов и инструменты архивирования используются в большинстве бизнес-сред, поскольку они необходимы для самой работы. Злоумышленнику не нужна точная информация, чтобы ожидать поблизости чего-то важного.

Вместо того чтобы рассматривать эксплойт как одноразовую догадку, злоумышленники думают о вероятности. Они вкладывают усилия туда, где совпадение больше всего. Чем шире распространен инструмент, тем более привлекательным он становится в качестве точки входа.

Вот почему уязвимости в этих утилитах быстро распространяются через экосистему эксплуатации. Как только что-то работает в знакомой цепочке инструментов, оно масштабируется. Если пользователь доверяет Outlook, Word и Adobe, велика вероятность, что его коллеги и деловые партнеры сделают то же самое из соображений совместимости.

Стандартный бизнес-след на практике

Эти устройства также работают вместе.

Если электронное письмо явно пришло из Outlook, это уже указывает на то, что оно является частью среды. Рабочие процессы электронной почты связаны с рабочими процессами документов. Если Outlook присутствует, Word и Excel часто находятся поблизости.

Каждая утилита усиливает присутствие других.

Для злоумышленников это открывает пути, а не отдельные эксплойты. Любые проблемы в почтовых клиентах связаны с обработкой вложений, механизмами предварительного просмотра, средствами рендеринга документов, общими библиотеками и интеграциями, которые сосуществуют в одной системе.

Вместо того, чтобы нацеливаться на одно приложение, поверхность атаки начинает напоминать бизнес-след, совокупность устройств, на которые люди полагаются каждый день.

Когда в этом следе появляются уязвимости, они привлекают больше внимания, поскольку естественным образом вписываются в то, как люди уже работают.

Тихий сигнал и небольшие утечки

Другая часть истории — это информация, которой люди не осознают, что делятся ею.

Документы часто содержат метаданные. PDF-файлы ссылаются на механизм, который их создал. Электронные таблицы имеют поведение форматирования, связанное с конкретными пакетами. Заголовки электронных писем выделяют подробную информацию о клиенте. Браузерный трафик рекламирует пользовательские агенты. Файловые структуры раскрывают привычки и объемы.

Одно вложение, электронное письмо или общий документ могут молча описать части стека программного обеспечения, стоящие за ним.

Изолированно он не кажется чувствительным. Часто его даже не видно. Со временем создается представление о том, какие устройства наиболее распространены, каким стандартам они соответствуют и как обрабатываются файлы.

Кто это сделал, какую версию, как недавно, поэтому, когда в текущем рабочем процессе появляются детали старого программного обеспечения, это означает, что программное обеспечение, обрабатывающее его, является старым. А старое программное обеспечение часто означает годы эксплуатации, упакованные в один пакет. Зачастую именно это превращает предположения в точность.

Эти хлебные крошки помогают злоумышленникам формировать полезную нагрузку, соответствующую тому, что находится на другой стороне, повышая эффективность и одновременно снижая шум эксперимента.

Почему стороннее программное обеспечение дрейфует?

Большинство предприятий прилагают серьезные усилия для исправления операционной системы. Обновленные конвейеры понятны. Браузеры часто обновляются. Соблюдайте политику управления мобильными устройствами. Системы запускаются с базовой линии и контролируются.

Сторонние утилиты живут по-другому.

Продавцы присылают отдельных установщиков. Какое-то автообновление. Мало кто из пользователей доверяет. Некоторые пакеты отключены системой. Некоторые остаются замороженными, поскольку рабочий процесс зависит от одной версии.

Со временем несколько сборок одного и того же инструмента распространились по конечным точкам. Некоторые устаревают. Некоторые люди годами живут с известными уязвимостями просто потому, что они выпали из поля зрения.

При анализе корпоративных сред, проведенном Action1, часто можно обнаружить несколько версий одних и тех же сторонних приложений, сосуществующих на несколько лет позже текущих улучшений безопасности. Эта фрагментация незаметно накапливает возможности для использования, не вызывая очевидных предупреждений.

С точки зрения безопасности такое отклонение имеет смысл, поскольку злоумышленникам не нужны новые эксплойты. Они извлекают выгоду из любой версии, которая все еще существует где-то в зоне действия. Пятилетняя программа для чтения PDF-файлов спокойно хранит пятилетний совокупный потенциал эксплойтов.

Такое ощущение, что небольшой технический долг расширяет окно возможностей для более масштабной эксплуатации.

доверие и повседневное поведение

В этих устройствах есть и человеческая сторона.

Электронная почта, документы, браузер и архивы воспринимаются как инфраструктура. Люди полагаются на них, как на столы и клавиатуры. Открытие PDF-файла не похоже на запуск кода. Предварительный просмотр электронного письма не похож на исполнение. Извлечение файла кажется рутинной задачей.

К тому моменту, когда поведение кажется ненормальным, первоначальный разговор уже дошел до того, что люди редко задают вопросы. Эти действия происходят тысячи раз в день, что чрезвычайно затрудняет отслеживание компрометации любого документа, электронного письма или пользователя.

Глядя не только на платформу, но и на занимаемую площадь

Для руководящих команд ценностью здесь является перспектива, а не страх.

Стратегии безопасности часто начинаются на уровне платформы, операционной системы, сети, идентификации и облачной инфраструктуры. Они имеют значение, но не рассказывают всей истории того, как все работает на самом деле.

Работает с почтовыми клиентами, электронными таблицами, PDF-файлами, браузерами, инструментами архивирования и удаленными сеансами. Здесь открываются файлы, отображаются предварительные просмотры, щелкаются ссылки и передаются данные между людьми.

Это делает их предсказуемыми.

Вот почему сторонние исправления часто имеют более высокий вес риска, чем ожидалось. Операционной системой можно жестко управлять, а инструменты сверху незаметно определяют реальную угрозу.

Анализ следа – это не столько предположение о слабостях, сколько понимание того, где повседневная работа пересекается с реальными проблемами безопасности.

Крутой способ подумать об исправлениях

Сторонние исправления часто кажутся оперативными, а не стратегическими. Однако эти утилиты находятся на пересечении людей, файлов и производительности.

Они распространены, и именно поэтому они важны.

Не потому, что все организации выглядят одинаково, а потому, что они настолько похожи, что злоумышленники строят свои проекты, исходя из этого сходства.

Когда команды исследуют среду, основное внимание обычно уделяется инфраструктуре. Также полезно задаться вопросом, как выглядит стандартный бизнес-пакет на конечных точках, как он развивается и насколько стабильно он остается работоспособным.

Какое оборудование действительно необходимо? Какие из них являются просто частью развертывания по умолчанию? Какой из них остается установленным, даже если он не используется? Те, которые перестают обновляться, потому что на них никто не обращает внимания?

Вот почему на практике команды, работающие с такими платформами, как Action1, постоянно обнаруживают, что сторонние исправления обеспечивают большее снижение реальных рисков, чем многие видимые меры безопасности. Эксплуатация редко опирается на одну упущенную из виду уязвимость. Это стало возможным благодаря многолетнему дрейфу в сторонних приложениях, которые постепенно устаревают, оставаясь при этом встроенными в повседневные рабочие процессы.

Эти условия существуют задолго до того, как эксплойт будет написан или развернут. Они формируют практическую поверхность атаки, определяя, какое программное обеспечение на самом деле выполняется, какие файлы открываются и какие действия кажутся достаточно рутинными, чтобы избежать обнаружения.

Стороннее программное обеспечение не связано с платформой — оно является частью того, как работает платформа, и часто именно здесь концентрируется воздействие, тогда как все остальное кажется хорошо управляемым.

Action1 — это компания, возглавляемая основателями, созданная оригинальными умами, стоящими за Networkix. На момент написания этой статьи это одна из самых быстрорастущих частных компаний-разработчиков программного обеспечения в США, поскольку организации осознают, что исправление ОС и сторонних производителей больше не может рассматриваться как второстепенная задача.

Устранение современных рисков требует постоянного наблюдения за сторонним программным обеспечением и способности быстро и заблаговременно исправлять уязвимые приложения на конечных точках. Когда команды оценивают современные решения для управления исправлениями, Action1 все чаще представляет собой альтернативу, разработанную с учетом этой реальности.

Попробуйте Action1 бесплатно и посмотрите, насколько управление исправлениями может изменить состояние безопасности вашей команды.

Спонсор и автор Action1.