В нашем обществе широко распространено мошенничество, и если вы не будете осторожны, вы можете в конечном итоге одобрить банковский перевод только потому, что электронное письмо выглядит законным. Плохие актеры овладели искусством делать логотип очевидным, смешивая имя отправителя с именем вашего продавца и придавая теме письма нужную степень срочности. В конечном счете, они могут обмануть даже самых умных из нас.

Однако реальная проблема заключается в том, что, когда вы получаете электронное письмо, вы обычно судите о его подлинности, оценивая то, что видите. Однажды я говорил о контрольном списке, который следует использовать перед открытием PDF-файла, но есть также набор параметров, которые необходимо проверить, прежде чем считать электронное письмо подлинным. Фактическая информация, достойная просмотра, часто находится в метаданных.

Поле «От» не указывает, кто отправил электронное письмо.

Сертификация подтверждает домен, а не бренд

Научитесь не доверять названию выступления, потому что, по большому счету, оно ничего не доказывает. Конечно, обычно это очевидно, особенно если вы используете Gmail или Outlook, но это только из-за того, как устроено большинство этих почтовых клиентов; Они ставят удобство выше проверки.

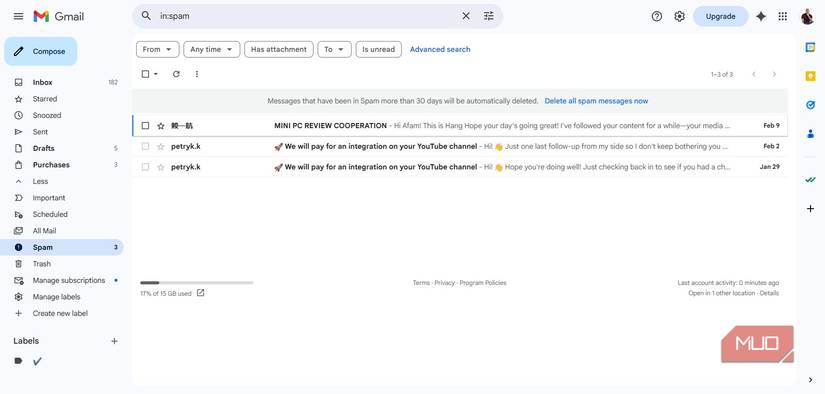

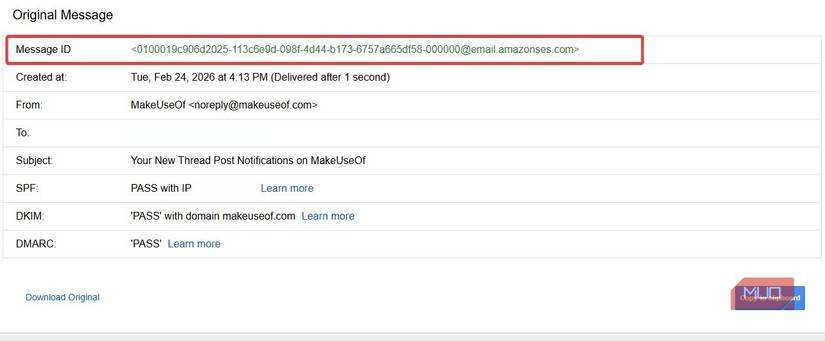

Получение электронного письма, в котором четко указано «Безопасность PayPal», не означает, что PayPal его отправил. Фактическим отправителем может быть noreply@paypa1-secure.ru, в PayPal строчная буква «L» заменяется на «1». Если вы спешите, это может вас обмануть. Чтобы увидеть фактического отправителя, проверьте От Заголовок электронного письма отправителя в угловых скобках. Однако одно это не может обеспечить окончательное подтверждение подлинности. Вам следует проверить источник почты. В Gmail откройте электронное письмо, щелкните три точки рядом со значком ответа и нажмите показать оригинал; На рабочем столе Outlook перейдите к файл -> Свойства -> Интернет-заголовок; В Apple Mail перейдите к Смотреть –> Сообщение –> все заголовки. На исходной странице сообщения имеют значение три части данных: отправитель, обратный путь и результат аутентификации (результаты SPF, DKIM и DMARC).

Значения для SPF, DKIM и DMARC должны быть проходить. Однако само по себе это еще не доказывает подлинность. Но, по крайней мере, это говорит вам, что отправляемое электронное письмо было аутентифицировано правильно, а это означает, что тот, кто отправил электронное письмо, имеет технический контроль над доменом. Помните, преступник может зарегистрировать paypa1-secure.com, и если он настроит SPF, подпишет сообщения с помощью DKIM и опубликует политику DMARC, он успешно докажет технический контроль.

На этом уровне основным индикатором поддельного электронного письма является несовпадение заголовков (от, обратный путь, результат SPF/DKIM). Убедитесь, что видимый адрес отправителя соответствует домену в обратном пути, и убедитесь, что IP-адрес SPF соответствует фактическому домену бренда. Если все это проверено, то есть все шансы, что электронное письмо не является поддельным.

Серия «Получено» показывает, откуда на самом деле пришло письмо.

Отпечатки пальцев на каждом почтовом сервере, которые злоумышленники пытаются контролировать

Когда почтовый сервер обрабатывает сообщение, он добавляет строку «Получено» вверху заголовка. Злоумышленник может создать очереди на получение до того, как электронное письмо покинет систему злоумышленника. Однако сервер входящей почты также включает линию как часть цепочки приема. Это дополнение злоумышленник не сможет сделать. Если есть несоответствие, вам следует с подозрением относиться к электронной почте.

Вы по-прежнему можете увидеть эту информацию на странице «Просмотр источника» электронного письма. Ниже приведен пример первой строки получения, в которой мой провайдер принимает электронное письмо:

Received: from a74-66.smtp-out.amazonses.com (a74-66.smtp-out.amazonses.com. [54.240.74.66])

by mx.google.com

В этом примере представлена строка, написанная Google, а не добавленная отправителем. Это просто говорит мне, что Google получил электронное письмо с IP 54.240.74.66 на smtp-out.amazonses.com. Теперь, чтобы узнать, имеет ли это какое-либо значение, мне нужно сравнить его с другими видимыми заголовками сообщения.

Для этого конкретного сообщения видимым отправителем в заголовке является noreply@makeuseof.com. Обратный путь — это домен Amazon: amazonses.com. Из другой информации, которую я проверил ранее, я вижу, что SPF передается для этого IP-адреса Amazon SES, 54.240.74.66, а DKIM передается для makeuseof.com. Все последовательно. Компании довольно часто отправляют уведомления, используя инфраструктуру Amazon SES, так что получите полную картину.

Если электронное письмо является законным, оно следует по маршруту, который включает в себя:

-

узнаваемая почтовая служба

-

Аутентификация, соответствующая отправляющему серверу

-

Никаких случайных хостинг-провайдеров в цепочке (должна быть узнаваемая платформа электронной почты)

Поддельные электронные письма обычно оставляют след, когда ваш провайдер получает сообщения от несвязанного VPS, чужого домена или IP-адреса, не связанного с заявленным отправителем.

Хотя все они в целом верны, обратите внимание, что более сложные атаки также могут осуществляться через взломанные законные учетные записи или известные облачные сервисы, поэтому отсутствие этих красных флажков не гарантирует 100% легитимности.

Несоответствия идентификаторов сообщений и конвертов указывают на ленивый или массовый фишинг

Детали инфраструктуры редко соответствуют моделируемому бренду.

Поле Message-ID — еще один важный заголовок, который нельзя упускать из виду. Это первый элемент, который вы видите на странице просмотра исходного кода. Это глобальный уникальный идентификатор, который генерирует сервер отправителя сообщения. Обычно это длинная строка, заканчивающаяся компонентом @domain. Вам обязательно стоит обратить внимание на этот домен.

Вы должны ожидать, что сообщение, поступающее с amazon.com, будет иметь идентификатор сообщения, заканчивающийся на домене Amazon. Вместо Amazon, если вы получаете что-то вроде @cheapmailer.hosting123.net, это красный флаг; Не игнорируйте это.

Однако есть некоторые другие подсказки идентификатора сообщения, которые показывают, что сообщение не является подлинным:

-

Идентификатор сообщения полностью отсутствует.

-

Тот же формат идентификатора сообщения в несвязанных фишинговых письмах.

-

старый или странный X-Mailer заголовок

-

разоблаченный X-Исходный IP Это указывает на диапазон домашнего или недорогого хостинга.

Причина, по которой Message-ID является мощным инструментом для обнаружения мошеннических электронных писем, заключается в том, что, хотя опытные злоумышленники могут их очистить, крупномасштабные фишинговые операции часто отдают приоритет объему, а не полировке.

Message-ID — один из самых простых заголовков для подделки злоумышленником, поэтому доверенный Message-ID никогда не следует воспринимать как доказательство подлинности; Его ценность почти полностью заключается в обнаружении ленивых или автоматизированных фишинговых кампаний, которые не утруждают себя правильной настройкой.

Интеграция трех названий

Общим знаменателем трех названий, которые я упомянул, является то, что все они посвящены тому, как доставляется послание. Их не волнует, как будет представлено сообщение. Однако элемент транспорта важен, поскольку презентацию легче клонировать. Более того, транспортные элементы оставляют остатки, которые действуют как маркеры для определения достоверности.

Конечно, если вы получаете много спама, разумно предпринять практические шаги по уменьшению его количества, потому что чем больше спама, тем больше вероятность того, что что-то не так.

Я получил подозрительную ссылку в текстовом сообщении: вот как я ее безопасно проверил

Не открывайте это сообщение, пока не убедитесь, что оно безопасно.