Финансово мотивированная группа угроз под названием «Diesel Vortex» крадет учетные данные у грузовых и логистических операторов в США и Европе в ходе фишинговых атак, используя 52 домена.

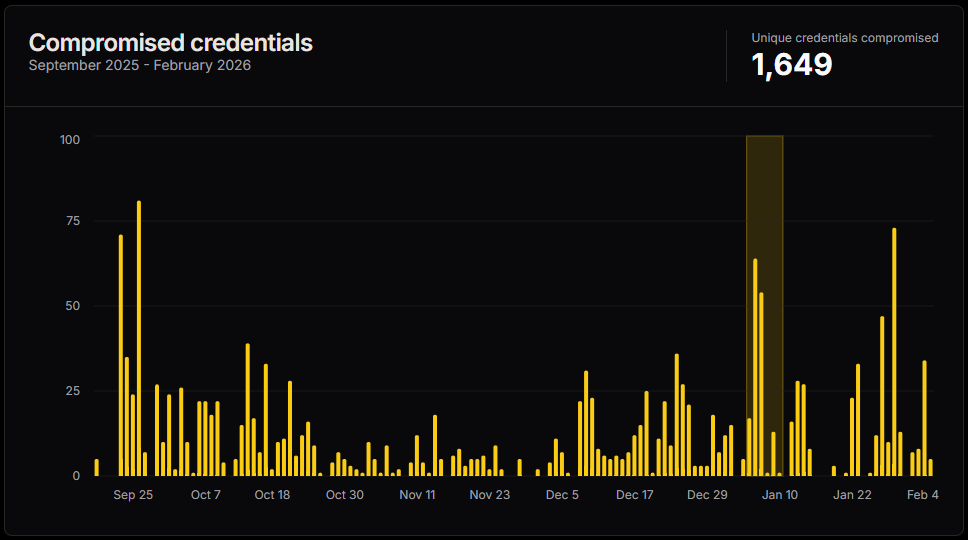

В ходе кампании, начавшейся в сентябре 2025 года, злоумышленники украли 1649 уникальных учетных данных у критически важных платформ и поставщиков услуг в сфере грузовых перевозок.

В число жертв Diesel Vortex входят DAT Truckstop, TIMOCOM, Tailroute, Penske Logistics, Girteka и Electronic Funds Source (EFS).

Исследователи платформы мониторинга тайпсквоттинга Have I Been Squatted раскрыли кампанию после того, как обнаружили открытый репозиторий, содержащий базы данных SQL из фишингового проекта, который злоумышленник назвал Global Profits и продавал другим киберпреступникам под названием MC Profits Always.

В репозитории также есть файл, содержащий журналы веб-перехватчиков Telegram, которые показывают общение между операторами фишинговых служб. Судя по используемому языку, исследователи полагают, что Diesel Vortex — это армяноязычный субъект, связанный с российской инфраструктурой.

Усилия по анализу Have I Been Squatted включали поставщика инфраструктуры токенизации Ctrl-Alt-Intel, который связал точки между операторами, инфраструктурой и соединениями между различными компаниями, используя аналитику с открытым исходным кодом.

В обширном техническом отчете поставщик защиты от опечаток сообщает, что обнаружил около 3500 украденных пар учетных данных, 1649 из которых были уникальными.

Источник: Я на корточках

Исследователи говорят, что они также нашли ссылку на интеллектуальную карту, созданную членом группы, которая описывает «высокоорганизованную операцию» с колл-центром, почтовой поддержкой, ролями программистов и персоналом, ответственным за поиск контактов с водителями, перевозчиками и логистикой.

Кроме того, на карте представлена подробная информация о каналах привлечения, включая DAT One Marketplace, кампаниях по электронной почте, мошенничестве с подтверждением тарифов и доходах для различных операционных уровней.

” [Diesel Vortex] Группа создала специальную фишинговую инфраструктуру для платформ, которые ежедневно используют грузовые брокеры, автотранспортные компании и операторы цепочек поставок. Доски погрузки, порталы управления автопарком, системы топливных карт и грузовые биржи — все это было в поле зрения», — говорят исследователи Have I Been Squatted.

«Эти платформы находятся на пересечении большого объема транзакций и целевой рабочей силы, которая обычно не является основным направлением программ корпоративной безопасности, и операторы ясно это знали».

Атаки включают в себя отправку фишинговых писем адресатам через почтовую программу фишингового комплекта, использование Zoho SMTP и Zeptomail, а также комбинирование трюков с гомоглифами кириллицы в полях отправителя и темы для обхода фильтров безопасности.

В атаках также использовался голосовой фишинг и проникновение в каналы Telegram, которые часто посещают сотрудники грузоперевозок и логистики.

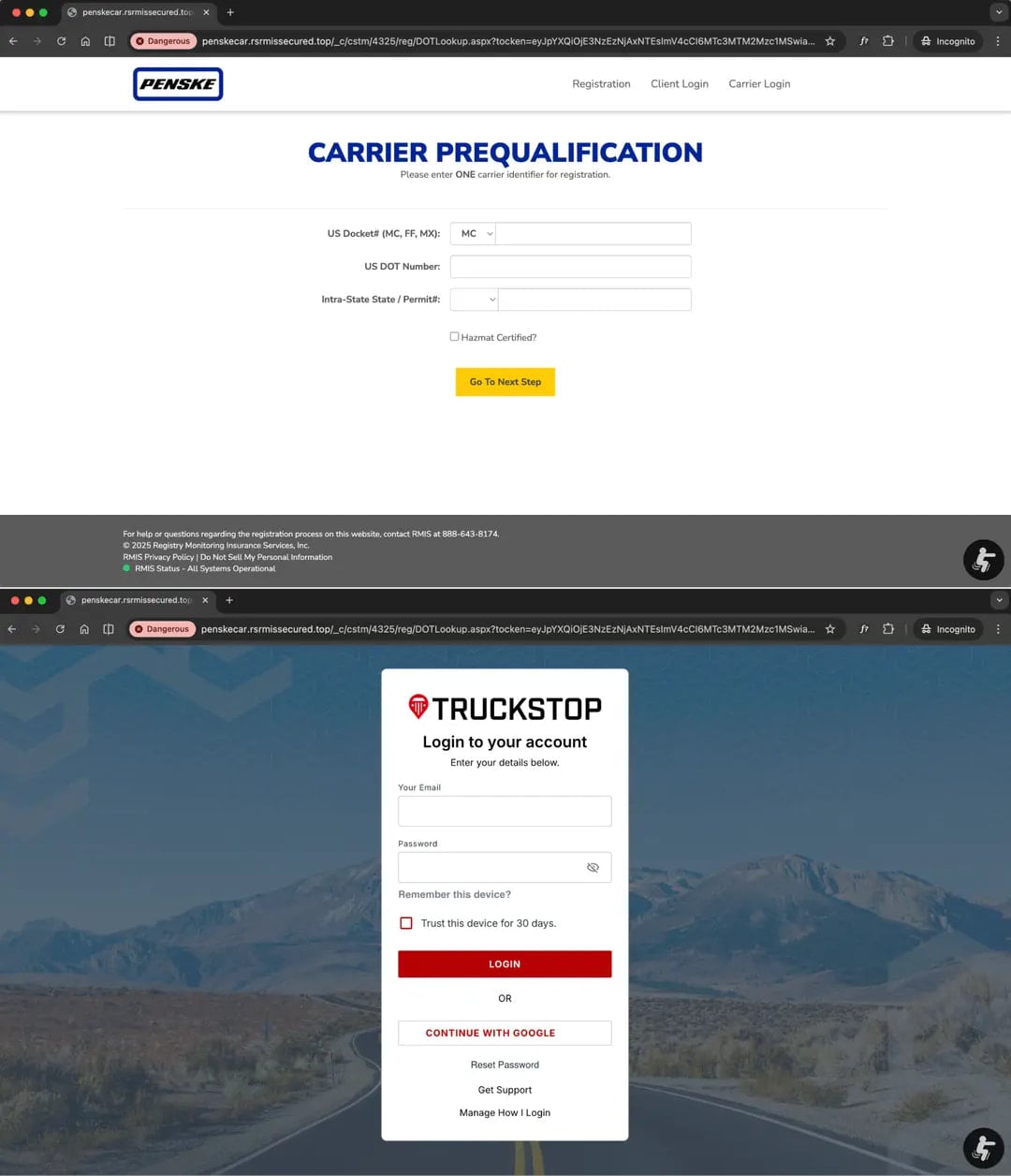

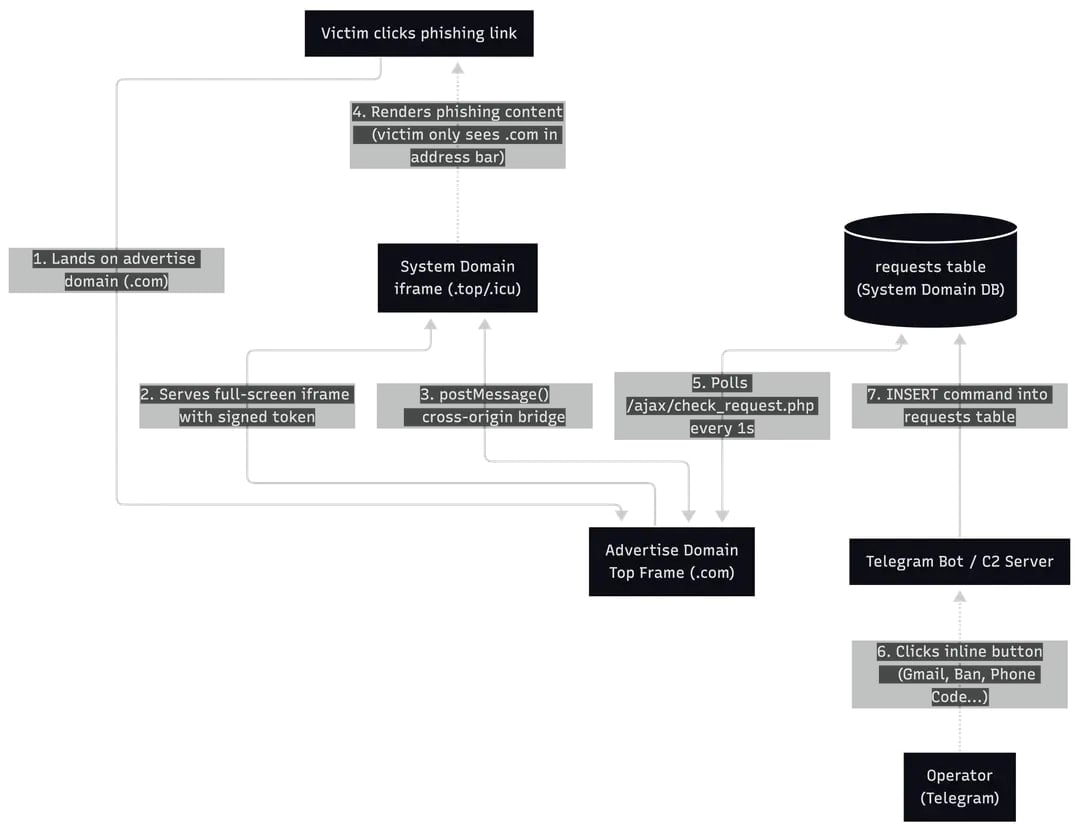

Когда жертва нажимает на фишинговую ссылку, она попадает на минимальную HTML-страницу в домене .com с полноэкранным iframe, загружающим фишинговый контент, после чего следует 9-этапный процесс маскировки в системном домене (.top/.icu).

Фишинговые страницы представляют собой клоны целевой логистической платформы на уровне пикселей. В зависимости от цели они могут собирать учетные данные, данные разрешений, номера MC/DOT, данные для входа в RMIS, PIN-коды, коды двухфакторной аутентификации, токены безопасности, суммы платежей, имена получателей платежей и номера чеков.

Источник: Я на корточках

Фишинговый процесс находится под непосредственным контролем оператора, который решает, когда утвердить шаги и активировать следующие шаги через бота Telegram.

Возможные действия включают запрос паролей для Google, Microsoft Office 365 и Yahoo, методы 2FA, перенаправление жертвы или даже блокировку ее в середине сеанса.

Источник: Я на корточках

Исследователи говорят, что работа Diesel Vortex, включая панель, фишинговые домены и репозитории GitLab, была прервана после скоординированных действий с участием GitLab, Cloudflare, Google Threat Intelligence, CrowdStrike и Microsoft Threat Intelligence Center.

Со своей стороны, компания Ctrl-Alt-Intel провела OSINT-расследование, начав с Telegram-чатов операторов и адреса электронной почты на армянском языке, относительно кражи груза или денежных средств.

Благодаря доменному имени, обнаруженному в исходном коде фишинговой панели, исследователи выявили связи с частными лицами и компаниями, занимающимися оптовой торговлей, транспортировкой и хранением в России.

Исследователи отметили, что «выявленные электронные письма, похоже, те же самые, которые использовались для регистрации фишинговой инфраструктуры». [Russian] «Корпоративные документы для логистических компаний, работающих в той же вертикали, на которую нацелена Diesel Vortex».

На основании обнаруженных доказательств исследователи установили, что Diesel Vortex похитил учетные данные, а также координировал деятельность, связанную с выдачей себя за груз, взломом почтовых ящиков, а также двойным посредничеством или перенаправлением груза.

Двойное посредничество означает использование украденных данных перевозчика для бронирования грузов, а затем переназначения или перенаправления грузовых грузов, что позволяет отправлять грузы в мошеннические пункты выдачи, чтобы их можно было украсть.

Полные индикаторы компрометации (IOC), включая сеть, Telegram, инфраструктуру, адреса электронной почты и криптовалюты, доступны под отчетом «Я был сквотирован».

Современная ИТ-инфраструктура развивается быстрее, чем рабочие процессы, выполняемые вручную.

Из этого нового руководства Tynes вы узнаете, как ваша команда может сократить скрытые задержки, выполняемые вручную, повысить надежность за счет автоматизированных ответов, а также создавать и масштабировать интеллектуальные рабочие процессы на основе инструментов, которые вы уже используете.