Ключи Google API для таких сервисов, как Карты, встроенные в доступный клиентский код, можно использовать для аутентификации Gemini AI Assistant и доступа к личным данным.

Исследователи обнаружили около 3000 таких ключей при сканировании интернет-страниц организаций из разных секторов и даже Google.

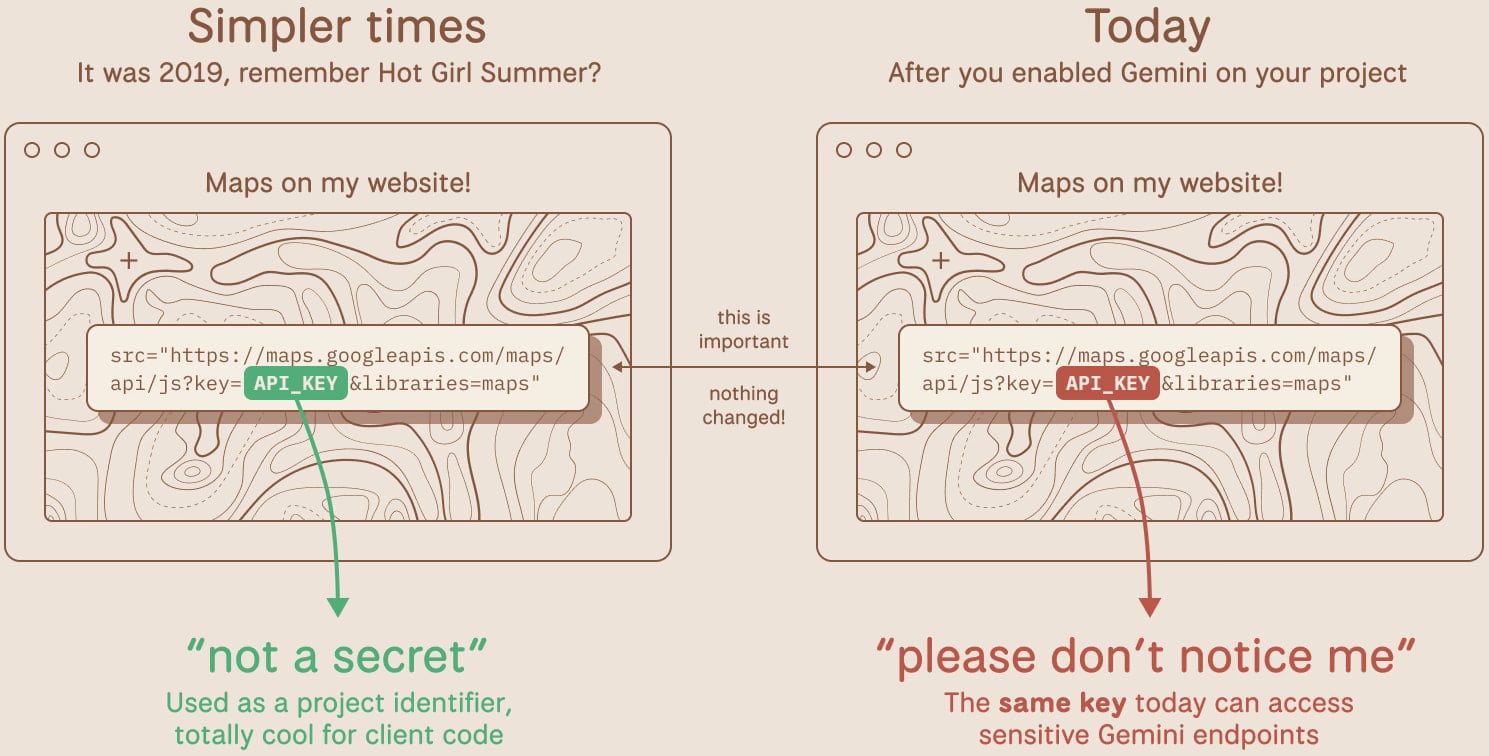

Проблема возникла, когда Google представила своего помощника Gemini Assistant, а разработчики начали включать в проекты LLM API. Раньше ключи Google Cloud API не считались конфиденциальными данными и могли быть доступны в Интернете без риска.

Разработчики могут использовать ключи API для добавления функций в проект, таких как загрузка карт на веб-сайт, встраивание YouTube, отслеживание использования или сервисы Firebase для обмена данными о местоположении.

Когда был представлен Gemini, ключи API Google Cloud также служили учетными данными аутентификации для помощника искусственного интеллекта Google.

Исследователи из TruffleSecurity обнаружили проблему и предупредили, что злоумышленники могут скопировать ключ API из источника страницы веб-сайта и получить доступ к личным данным, доступным через службу Gemini API.

Поскольку использование API Gemini не является бесплатным, злоумышленник может воспользоваться доступом и выполнить вызовы API в своих целях.

Truffle Security сообщает: «В зависимости от модели и контекстного окна, злоумышленник, максимально использующий вызовы API, может генерировать тысячи долларов в день на счете жертвы».

Исследователи предупреждают, что эти ключи API уже много лет доступны в общедоступном коде JavaScript, а теперь внезапно получили более опасные привилегии, и никто этого не заметил.

TruffleSecurity просканировала набор данных Common Crawl за ноябрь 2025 года, репрезентативный снимок большой группы самых популярных сайтов, и обнаружила более 2800 действующих ключей Google API, публично представленных в их коде.

По мнению исследователей, некоторые ключи использовались крупными финансовыми учреждениями, охранными компаниями и кадровыми фирмами. Они сообщили о проблеме в Google, предоставив образцы своей инфраструктуры.

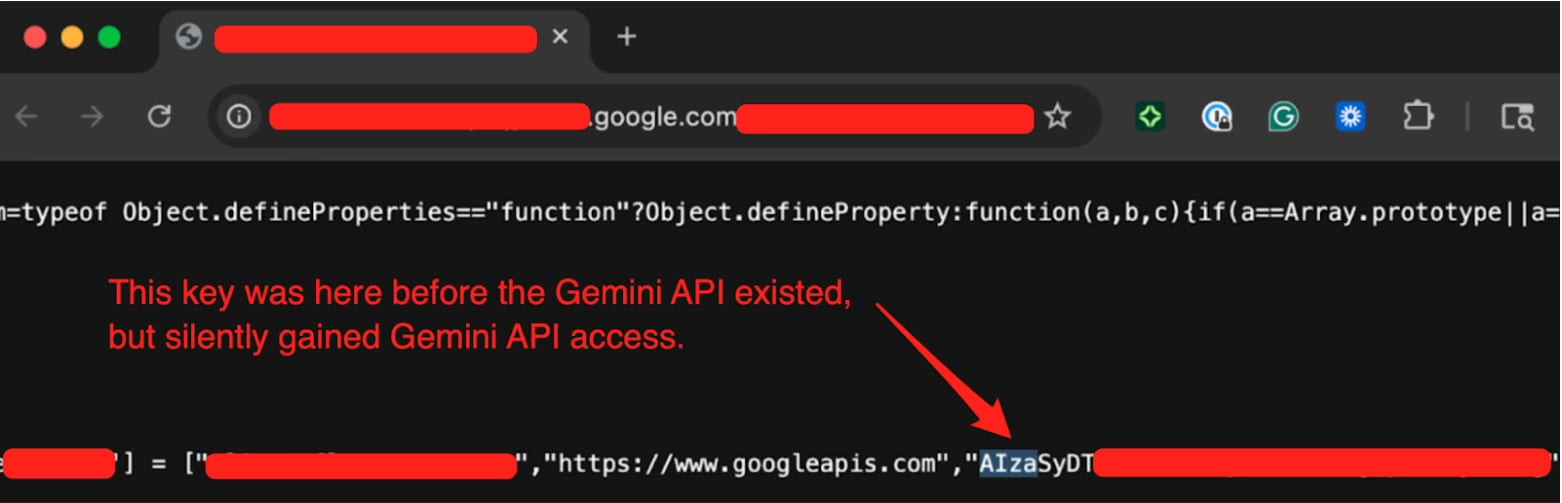

В одном случае ключ API, служащий идентификатором, был развернут как минимум с февраля 2023 года и встроен в исходный код страницы общедоступного веб-сайта продукта Google.

Источник: TruffleSecurity.

Truffle Security протестировала ключ, вызвав API Gemini. /модель Список конечных точек и доступных моделей.

Исследователи сообщили Google о проблеме 21 ноября прошлого года. После длительного обмена мнениями 13 января 2026 года Google классифицировала эту уязвимость как «повышение привилегий для одного сервиса».

В заявлении для BleepingComputer Google сообщает, что знает об отчете и «работает с исследователями над решением этой проблемы».

«Мы уже приняли превентивные меры для обнаружения и блокировки утечки ключей API, пытающихся получить доступ к API Gemini», — заявил представитель компании. Об этом BleepingComputer сообщил представитель Google.

В Google заявили, что новые ключи AI Studio по умолчанию будут использоваться только для Gemini, утекшие ключи API будут заблокированы для доступа к Gemini, а при обнаружении утечек будут отправляться упреждающие уведомления.

Разработчикам следует проверить, включен ли Gemini (Generative Language API) в их проектах, и проверить все ключи API в своей среде, чтобы определить, являются ли они общедоступными, и немедленно заменить их.

Исследователи также предлагают использовать инструмент с открытым исходным кодом Trufflehog для поиска живых открытых ключей в коде и репозиториях.

Современная ИТ-инфраструктура развивается быстрее, чем рабочие процессы, выполняемые вручную.

Из этого нового руководства Tynes вы узнаете, как ваша команда может сократить скрытые задержки, выполняемые вручную, повысить надежность за счет автоматизированных ответов, а также создавать и масштабировать интеллектуальные рабочие процессы на основе инструментов, которые вы уже используете.