Северокорейские хакеры используют недавно обнаруженные инструменты для перемещения данных между подключенными к Интернету и изолированными системами, распространения через съемные диски и ведения скрытого наблюдения.

Вредоносная кампания получила название Ruby Jumper и приписывается поддерживаемой государством группе APT37, также известной как ScarCruft, Ricochet Chollima и InkySquid.

Компьютеры с воздушным зазором отключены от внешних сетей, особенно от общедоступного Интернета. Физическая изоляция достигается на аппаратном уровне путем удаления всех подключений (Wi-Fi, Bluetooth, Ethernet), тогда как логическая изоляция опирается на различные программно-определяемые элементы управления, такие как сети WLAN и межсетевые экраны.

В физических изолированных средах, типичных для критической инфраструктуры, военного и исследовательского секторов, передача данных осуществляется через съемные накопители.

Исследователи из компании Zscaler, занимающейся облачной безопасностью, проанализировали вредоносное ПО, использованное в кампании APT37 Ruby Jumper, и выявили набор из пяти вредоносных инструментов: Restleaf, SnackDropper, ThumbsDB, VirusTask и Footvine.

перекрытие воздушного зазора

Цепочка заражения начинается, когда жертва открывает вредоносный файл ярлыка Windows (LNK), который развертывает сценарий PowerShell, извлекающий полезную нагрузку, встроенную в файл LNK. Скрипт также запускает поддельный документ, чтобы отвлечь внимание.

Хотя исследователи не назвали никаких жертв, они отметили, что документ представляет собой арабский перевод статьи северокорейской газеты о палестино-израильском конфликте.

Сценарий PowerShell сначала загружает компонент вредоносного ПО под названием RESTLEAF — имплант, который взаимодействует с инфраструктурой управления и контроля (C2) APT37 с помощью Zoho Workdrive.

RESTLEAF получает зашифрованный шеллкод от C2 для загрузки полезных данных следующего этапа — загрузчика на основе Ruby под названием SNAKEDROPPER.

Атака продолжается установкой среды выполнения Ruby 3.3.0 — в комплекте с интерпретатором, стандартными библиотеками и инфраструктурой драгоценных камней — замаскированной под законную утилиту, связанную с USB. usbspeed.exe.

«SNAKEDROPPER подготовлен к выполнению путем замены файла RubyGems по умолчанию. operating_system.rb Со злонамеренно модифицированной версией, которая автоматически загружается при запуске интерпретатора Ruby” через запланированное задание (Rubyupdatecheck), который выполняется каждые пять минут, говорят исследователи.

Бэкдор THUMBSBD загружается в виде файла с именем Ruby. ascii.rbа также вредоносное ПО Virtask Bundler_index_client.rb файл.

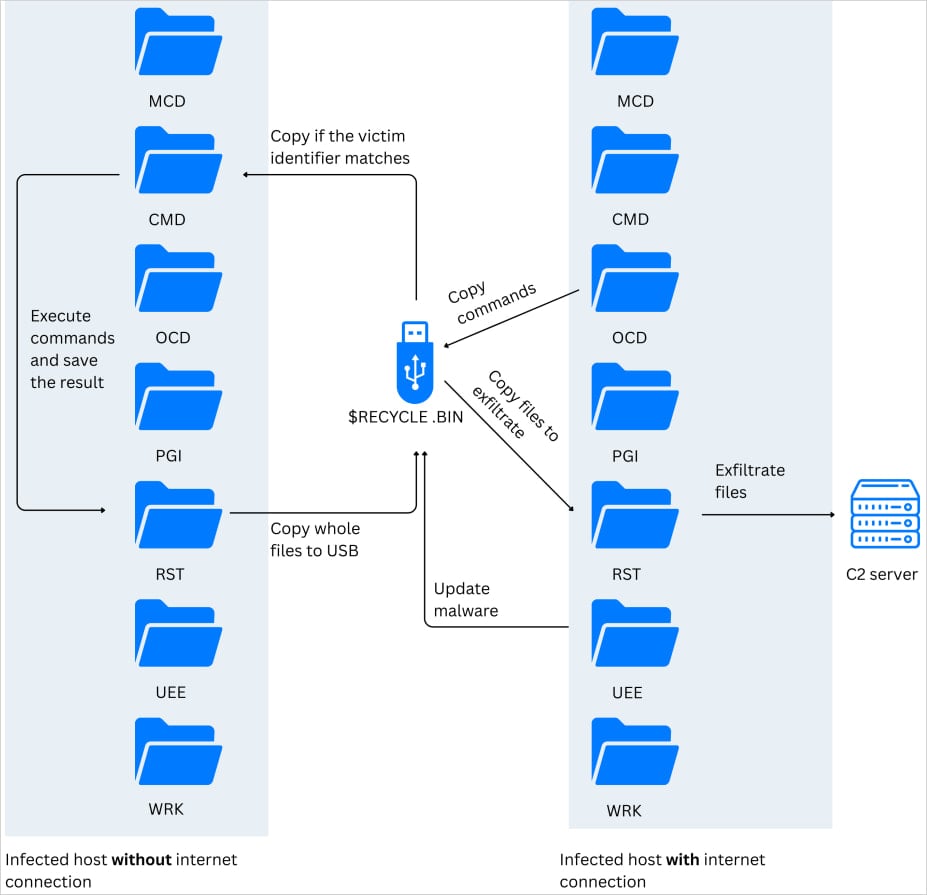

Роль THUMBSBD заключается в сборе системной информации, подготовке командных файлов и подготовке данных к эксфильтрации. Его самая важная функция — создавать на обнаруженных USB-накопителях скрытые каталоги и копировать в них файлы.

По мнению исследователей, вредоносное ПО превращает съемные устройства хранения данных «в двунаправленный скрытый ретранслятор C2». Это позволяет злоумышленнику управлять изолированными системами, а также извлекать из них данные.

Источник: Зскалер

«Используя съемные носители в качестве промежуточного транспортного уровня, вредоносное ПО соединяет изолированные сегменты сети», — говорят исследователи Zscaler.

Роль VIRUSTASK заключается в распространении инфекций на новых машинах с воздушным зазором, использовании съемных дисков в качестве оружия, скрывая законные файлы и заменяя их вредоносными ярлыками, которые запускают встроенный интерпретатор Ruby при открытии.

Модуль запустит процесс перехода только в том случае, если на вставленном съемном носителе имеется не менее 2 ГБ свободного места.

.jpg)

Источник: Зскалер

Zscaler сообщает, что THUMBSBD также предлагает Footvine, шпионский бэкдор для Windows, замаскированный под пакетный файл Android (APK), который поддерживает кейлоггинг, захват снимков экрана, запись аудио и видео, манипулирование файлами, доступ к реестру и команды удаленной оболочки.

Еще одно вредоносное ПО, также замеченное в кампании APT37 RubyJumper, — это BLUELIGHT, полноценный бэкдор, ранее связанный с северокорейской группой угроз.

Zscaler с высокой степенью уверенности связывает кампанию RubyJumper с APT37 на основании нескольких показателей, включая использование вредоносного ПО BlueLight, вектор инициации, основанный на файлах LNK, двухэтапную технику доставки шелл-кода и инфраструктуру C2, которая обычно наблюдается в атаках этого злоумышленника.

Исследователи также отметили, что поддельный документ указывает на то, что цели деятельности RubyJumper заинтересованы в повествованиях северокорейских СМИ, что соответствует профилю жертв этой группы угроз.

Современная ИТ-инфраструктура развивается быстрее, чем рабочие процессы, выполняемые вручную.

В этом новом руководстве Tynes вы узнаете, как ваша команда может сократить скрытые задержки, выполняемые вручную, повысить надежность за счет автоматизированных ответов, а также создавать и масштабировать интеллектуальные рабочие процессы на основе инструментов, которые вы уже используете.